Angesichts zunehmender Cyberkriminalität und regulatorischer Vorgaben sind Organisationen mit hohen Sicherheitsanforderungen angehalten, ihre Maßnahmen dahingehend zu verstärken. Eine Public Key Infrastructure (PKI) etabliert sich hier als passwortlose, zertifikatbasierte Authentifizierungslösung.

Klassische Maßnahmen wie Passwortrichtlinien und Multifaktor-Authentifizierung (MFA), beispielsweise per SMS-Codes, sind hier bereits Mindestanforderungen. Doch selbst komplexe Passwörter stellen nicht immer ein Hindernis für moderne Cyberangriffe dar: Sie können durch Phishing, Brute-Force-Attacken oder Credential Stuffing kompromittiert werden. Sogar bei einigen Mehrfaktor-Authentifizierungsverfahren bleiben Schwachstellen – beispielsweise dann, wenn unsichere Faktoren wie SMS-TANs oder statische OTPs (One-Time Passwords) zum Einsatz kommen. Abhilfe schafft hier eine Public Key Infrastructure (PKI), die eine starke, zertifikatsbasierte Authentifizierung bietet und es Nutzern ermöglicht, sich zuverlässig zu verifizieren, Daten zu verschlüsseln und digitale Signaturen zu erstellen.

Passwortlos authentifizieren

Man stelle sich dies wie einen digitalen Reisepass vor: Wer einreisen möchte, zeigt an der Grenze seinen Pass vor, in dem eine Ausstellungsbehörde die Identität bestätigt. Der Grenzbeamte überprüft den Pass, stellt sicher, dass er gültig und nicht manipuliert ist, und gewährt dann den Zugang. Ähnlich funktioniert PKI: Anstatt ein Passwort einzugeben, verwendet der Nutzer ein digitales Zertifikat (privater Schlüssel), das von einer vertrauenswürdigen Instanz – der Zertifizierungsstelle – vorab verifiziert wurde (öffentlicher Schlüssel). Wann immer der Nutzer auf eine Unternehmensressource zugreifen möchte, überprüft das System automatisch, ob das Zertifikat authentisch und gültig ist, bevor der Zugriff gewährt wird. Die Erstellung des kryptografischen Schlüsselpaars durch den Nutzer und die Zertifizierung durch eine Certificate Authority (CA) erfolgt einmalig. Der private Schlüssel wird an einem sicheren Ort (z. B. physischer Token) gespeichert, während der öffentliche Schlüssel dazu dient, die Identität des Nutzers oder Geräts zu bestätigen. Diese Methode stellt sicher, dass nur autorisierte Nutzer und Geräte auf geschützte Systeme zugreifen können.

Effizienz steigern, Risiken minimieren: Was Public Key Infrastructure (PKI) alles kann

Die zertifikatsbasierte Authentifizierung sorgt für eine einheitliche Benutzerverwaltung, die sich einfach handhaben und flexibel erweitern lässt. Zudem eliminieren die digitalen Zertifikate das Risiko von Passwortdiebstahl und schützen vor unautorisierten Zugriffen. Damit können Mitarbeiter schneller und sicherer arbeiten, ohne sich mit komplexen Authentifizierungsprozessen aufhalten zu müssen. Sie authentifizieren sich bequem, können selbst Schlüssel registrieren und PIN-Codes zurücksetzen. Folglich können sich auch IT-Abteilungen auf wichtigere Aufgaben konzentrieren als Passwort-Resets. Und obendrein sorgt PKI für die Einhaltung branchenspezifischer Vorschriften sowie Datenschutz- und IT-Sicherheitsstandards auf höchstem Niveau, weil sie konkrete Vorgaben zur Zugriffskontrolle und Authentifizierung bereits übererfüllt. Trotz zahlreicher Vorteile ist die Einführung einer Public-Key-Infrastruktur nicht ohne Hürden.

So gelingt das PKI-Management

Obwohl PKI eine der sichersten Methoden zur Authentifizierung und Verschlüsselung darstellt, bringt ihr Management in Organisationen einige Herausforderungen mit sich.

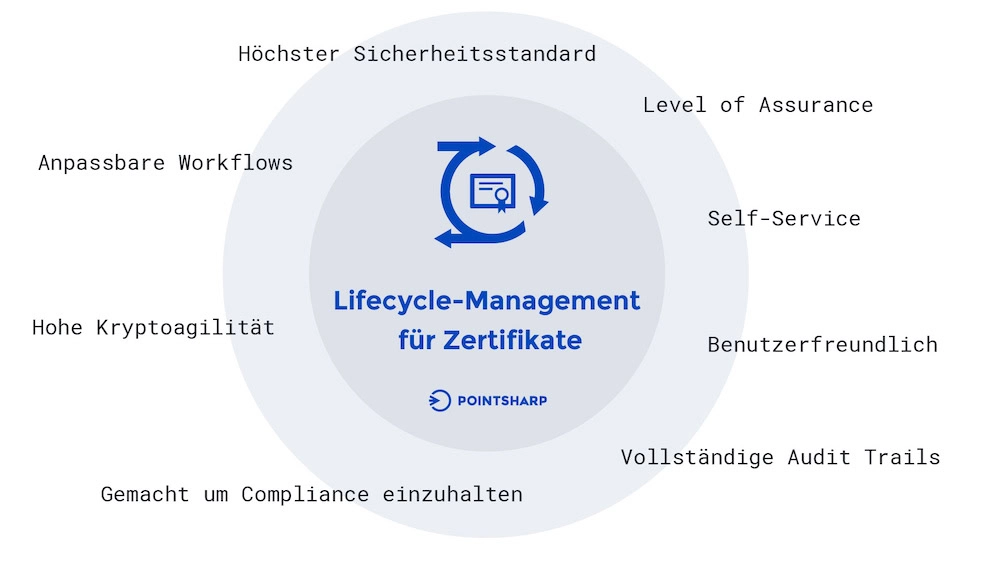

1. Effiziente Verwaltung von Identitäten und Zertifikaten durch Lifecycle-Management

Besonders die Verwaltung von Tokens und Zertifikaten kann komplex werden – insbesondere für große Organisationen, die regelmäßig Mitarbeiter on- und offboarden. Ein fehlerhaftes Zertifikatsmanagement kann dazu führen, dass ehemalige Mitarbeiter weiterhin Zugriff haben oder neue Nutzer nicht rechtzeitig autorisiert sind. Ein Lifecycle-Management für digitale Identitäten und Zertifikate stellt sicher, dass diese automatisch ausgestellt, erneuert und bei Bedarf gesperrt werden. Das entlastet die IT und verhindert, dass ehemalige Mitarbeitende weiterhin über gültige Zertifikate verfügen.

2. PKI-as-a-Service als Alternative zur komplexen Eigenverwaltung

Ein weiteres Hindernis sind die erforderlichen Ressourcen und das notwendige Know-how, um eine PKI korrekt aufzusetzen und zu betreiben. Organisationen benötigen nicht nur spezialisierte IT-Sicherheitsfachkräfte, sondern auch Hardware-Sicherheitsmodule (HSMs), Zertifizierungsstellen und skalierbare Verwaltungsprozesse – all das erfordert Investitionen. PKI-as-a-Service kann hier eine attraktive Alternative sein, da sie alle notwendigen Funktionen als Cloud-Service bereitstellt und keine weiteren spezifischen Ressourcen – hinsichtlich Hardware, Rechenzentrum, Personal oder Know-how – erfordert. Dies reduziert Kosten und stellt sicher, dass die PKI stets auf dem neuesten Sicherheitsstandard bleibt. Allerdings eignet sich PKI-as-a-Service nur für Unternehmen, die ihre IT-Sicherheitsinfrastruktur in der Cloud hosten können.

3. Benutzerfreundlichkeit dank Self-Service

Eine zertifikatsbasierte Authentifizierung ist in der Regel wesentlich einfacher und komfortabler als herkömmliche Login-Methoden mit Benutzernamen und Passwort. Trotzdem kann es vorkommen, dass sich Nutzende aussperren, sei es durch verlorene Tokens, defekte Smartcards oder vergessene PINs. Moderne Self-Service-Funktionen ermöglichen es ihnen, verlorene oder abgelaufene Zertifikate eigenständig zu erneuern, ohne auf die Freischaltung durch die IT-Abteilung warten zu müssen. Dies reduziert nicht nur den Helpdesk-Aufwand und sorgt für eine höhere Benutzerzufriedenheit – dank Lifecycle-Management bleibt die Verwaltung dennoch übersichtlich für Administratoren.

4. Zukunftssicherheit durch Kryptoagilität

Aufgrund der zunehmenden Professionalisierung der Cyberkriminalität – zukünftige Quantencomputer könnten klassische Verschlüsselungen aushebeln – ist Kryptoagilität ein wichtiger Aspekt bei PKI. Das bedeutet, dass die Lösungen in der Lage sind, neue kryptografische Verfahren schnell zu integrieren sowie Zertifikate automatisch zu aktualisieren – ohne, dass aufwendige manuelle Migrationen notwendig sind. Nur so bleibt die zertifikatsbasierte Authentifizierung langfristig sicher und anpassungsfähig.

Ein durchdachtes PKI-Management sorgt also nicht nur für höhere Sicherheit, sondern reduziert auch den administrativen Aufwand und stellt sicher, dass Unternehmen flexibel auf technologische Veränderungen reagieren können.

Fazit: Worauf Organisationen bei der Wahl Ihres PKI-Managements achten sollten

Alles in allem ist der Verwaltungsaufwand einer Public Key Infrastructure nicht zu unterschätzen. Hier hilft es, das PKI-Management in die Hände eines professionellen Anbieters zu legen. Dieser sollte nicht nur Lifecycle-Management, Self-Service-Funktionen sowie die Wahl zwischen On-Premises- oder PKI-as-a-Service-Modellen bieten, sondern auch eine erprobte Infrastruktur und eine hohe Kryptoagilität aufweisen. Ebenfalls wichtig ist, dass er eine Vielzahl von Smartcards und Token-Typen unterstützt, damit sich ein Vendor Lock-In vermeiden lässt und Unternehmen flexibel auf neue Trends oder Anforderungen reagieren können. Zudem sollte der Sitz des Anbieters sowie der Betrieb von Cloud-Services innerhalb der EU erfolgen und entsprechende Sicherheitszertifizierungen nachweisen. So stellen Organisationen auch zuverlässig die Gesetzeskonformität und interne Compliance ihrer Authentifizierungslösung sicher. Wer jetzt ohnehin seine Authentifizierungsmethoden anpassen muss, ist gut beraten, direkt die größtmögliche Sicherheitsstufe zu wählen: die zertifikatsbasierte Authentifizierung mit PKI.