»Backups anlegen, Recovery-Prozesse einüben, Ransomware-Forderungen nie bezahlen«. So lauten die Empfehlungen eigentlich aller Experten. Es gibt aber offenbar ausreichend viele Firmen, die alle diese Ratschläge in den Wind schlagen, und es einfacher finden, zu bezahlen. Damit laden sie aber die Angreifer geradezu ein, wiederzukommen, wie eine Studie von Barracuda jetzt belegt.

73 Prozent der Unternehmen weltweit, die 2022 von Ransomware betroffen waren, wurden danach ein oder sogar mehrere Male erneut angegriffen. 43 Prozent davon in der DACH-Region.

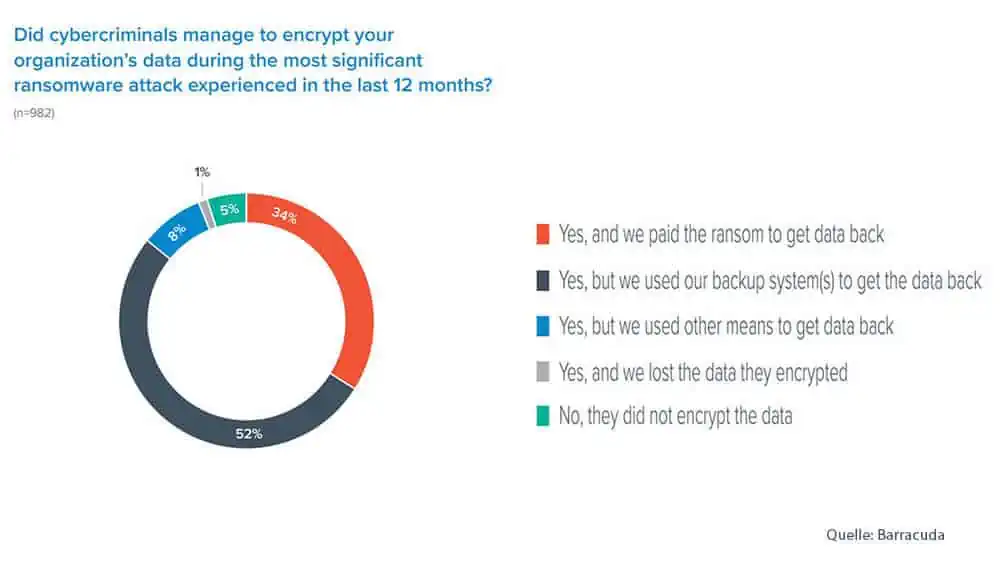

Barracuda legt mit den »Ransomware Insights 2023« eine interessante Studie zu Trends bei Ransomware und Ransomware-Angriffen vor: Dazu wurden 1.350 Unternehmen in den USA, UK, Frankreich, Benelux, Skandinavien, Australien, Indien und der DACH-Region befragt. 73 Prozent davon (982 Firmen) wurden in den vergangenen zwölf Monaten in der einen oder anderen Form Opfer einer Ransomware-Attacke. Wie professionelle die Angreifer inzwischen vorgehen, zeigt, dass es ihnen nur bei fünf Prozent der befragten Firmen nicht gelang, die Daten zu verschlüsseln und nur ein Prozent die Daten nicht wiederbekommen konnte.

52 Prozent hatten ein funktionierendes Backup-System und konnten die Daten daraus wiederherstellen, 8 Prozent gelang dies auf einem anderen Weg. Immerhin 34 Prozent aller Befragten bezahlte jedoch das Lösegeld und hatte danach auch wieder zuverlässig Zugriff auf seine Daten. Am zahlungsunwilligsten sind übrigens Firmen in Frankreich (21 Prozent), der DACH-Region (21 Prozent) sowie UK und Australien (jeweils 26 Prozent). Die besten Aussichten auf Lösegeldzahlungen haben Angreifer dagegen in Indien (50 Prozent bezahlten), den Benelux-Ländern (41 Prozent) und den USA (38 Prozent).

Nach Branchen gesehen lohnen sich Angriffe auf Behörden am wenigsten. Von ihnen zahlten weltweit nur acht Prozent das Lösegeld. Lockerer sitzt das Geld bei Dienstleistern (60 Prozent weltweit zahlten), Firmen, die Services für Verbraucher anbieten (51 Prozent) sowie Firmen aus dem Finanzwesen und der Medien/Unterhaltungsbranche (jeweils 44 Prozent).

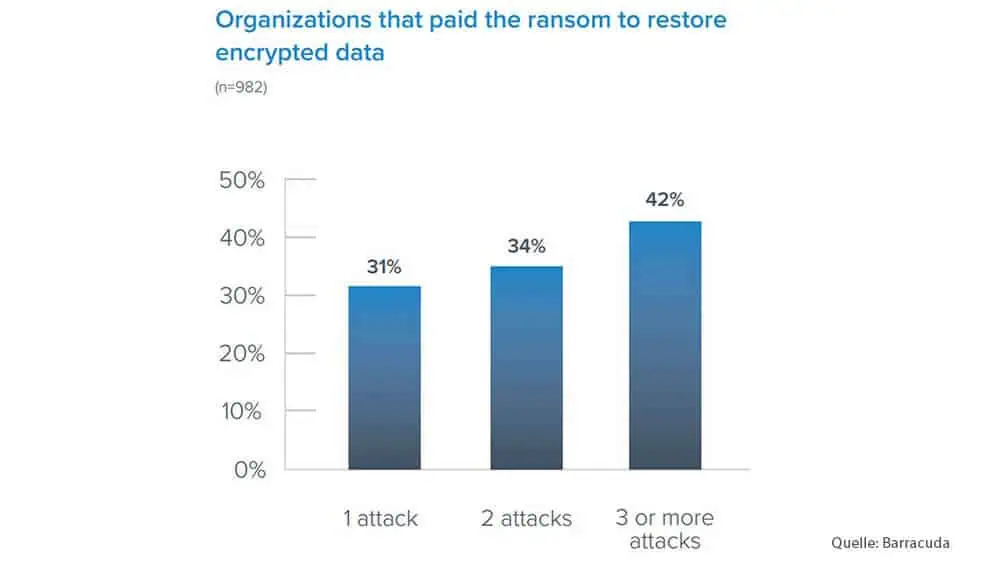

Wer am ehesten bezahlt

Die Umfrage zeigt auch, dass die am häufigsten von Ransomware-Angriffen betroffenen Firmen am ehesten bereit waren, das Lösegeld zu zahlen: 42 Prozent derjenigen, die drei Angriffe oder mehr Angriffe erlebt haben, zahlten das Lösegeld. Ein Grund ist, dass genau auch bei diesen Firmen seltener als bei anderen ein Backup-System im Einsatz war, um ihnen bei der Wiederherstellung zu helfen.

Barracuda sieht aber noch eine andere mögliche Erklärung für einen Zusammenhang zwischen geleisteten Ransomware-Zahlungen und wiederholten Angriffen. »Sobald bekannt ist, dass eine Organisation zu zahlen bereit ist, werden andere Angreifer dasselbe Opfer ins Visier nehmen«, erklärt Fleming Shi, CTO von Barracuda. »Untergrund-Marktplätze und Initial Access Broker (IABs) verlangen wahrscheinlich mehr für die Zugangsdaten von Firmen, die bekanntermaßen zahlungsbereit sind und verwundbar bleiben.« In einigen bekannt gewordenen Fällen seien sogar dieselben Angreifer für weitere Forderungen zurückgekehrt.

Firmen mit Cyberversicherung für Angreifer attraktiver

Ein weiterer Aspekt scheint für die Auswahl der Angriffsziele ebenfalls immer wichtiger zu werden: Ob eine Cyberversicherung vorhanden ist. Woher die Angreifer diese Information haben, im Einzelfall haben, ist unklar. Allerdings erwischte 77 Prozent der Firmen, die eine Cyberversicherung haben, im vergangenen Jahr ein erfolgreicher Ransomware-Angriff. Bei denen ohne Cyberversicherung waren es »nur« 65 Prozent.

»Dies könnte bedeuten, dass Cyberkriminelle eher Organisationen mit Versicherung zum Ziel nehmen, weil sie der Überzeugung sind, dass die Versicherer bereits sind, die Lösegeldkosten zu übernehmen, um die Wiederherstellung zu beschleunigen«, vermutet Barracuda. Diese Vermutung wird auch durch eine aktuelle Erkenntnis der Sicherheitsforscher von Varonis untermauert.

Die haben festgestellt, dass die von ihnen seit Oktober 2022 beobachtete Ransomware-Gruppe HardBit Opfer keine konkreten Lösegeldforderungen mehr an ihre Opfer stellt, sondern sie zunächst nach Details der Cyberversicherungspolice fragt. Sei der Versicherungsbetrag bekannt, werde man sich mit der Versicherung schon einig, versichern die Kriminellen. Lange dürfte das aber nicht mehr gut gehen. Schon Ende 2022 hatte Mario Greco, Chef des Versicherungskonzerns Zurich, in einem Interview erklärt, dass Cyberangriffe womöglich bald »unversicherbar« würden.

Dies dürfte vor allem für Firmen gelten, die sich nicht nach dem »Stand der Technik« absichern. Barracuda-CTO Shi, sagt dazu: »Der relativ hohe Anteil an Wiederholungsopfern lässt vermuten, dass Sicherheitslücken nach dem ersten Vorfall nicht vollständig geschlossen werden.« Ihm zufolge spielt die IT-Sicherheitsbranche eine wichtige Rolle, dabei, Unternehmen bei der Abwehr von Ransomware zu unterstützen. Gefordert seien »tiefgreifende, mehrschichtige Sicherheitstechnologien, die fortschrittlichen E-Mail-Schutz und Backup sowie Funktionen zur Bedrohungsjagd und erweiterten Erkennung und Reaktion (XDR) umfassen.«

Wer sein Unternehmen sicherer machen will, sollte übrigens beim E-Mail-System und mit Awareness-Schulungen für die Mitarbeiter anfangen: 71 Prozent der in der Barracuda-Studie untersuchten erfolgreichen Ransomware-Angriffe starteten mit E-Mail-Betrügereien.

Weiterführende Links: