Identity & Access Management (IAM) ist eine entscheidende IT-Sicherheits-Komponente. Sie ermöglicht es Unternehmen über Branchen hinweg, Berechtigungen und Zugriffe auf sensible Daten und Ressourcen effizient zu verwalten.

Einer Umfrage aus dem Jahr 2023 zufolge waren 58 Prozent der Unternehmen in Deutschland im Zeitraum von 12 Monaten Ziel einer Cyber-Attacke. Die zunehmende Bedrohung durch Cyberangriffe stellt Unternehmen vor große Herausforderungen und zeigt, dass herkömmliche Sicherheitsmaßnahmen oft nicht mehr ausreichen.

Höchste Zeit, einen genaueren Blick auf Identity & Access Management (IAM) zu werfen, das Unternehmen hilft, Sicherheitslücken schließen und sich proaktiv vor Angriffen zu schützen.

Was ist Identity & Access Management?

Identitäts- und Zugriffsmanagement-Lösungen sind Systeme oder Plattformen, die die Verwaltung und Kontrolle von digitalen Identitäten, Benutzerzugriffen und Berechtigungen in einem IT-Netzwerk oder einer Organisation ermöglichen. Sie stellen sicher, dass nur autorisierte Benutzer auf bestimmte Ressourcen zugreifen können und bieten Funktionen wie Authentifizierung, Autorisierung, Überwachung und Richtlinienverwaltung. Ziel ist es, die Sicherheit zu erhöhen, Compliance-Anforderungen zu erfüllen und effiziente Arbeitsabläufe zu unterstützen, indem manuelle Prozesse automatisiert und das IT-Personal entlastet wird.

Die Vorteile von IAM in Zahlen

- 4.110.000 Euro kostet eine Datenschutzverletzung ein deutsches Unternehmen durchschnittlich, weshalb es sich schon rein finanziell lohnt, in Cybersecurity zu investieren.

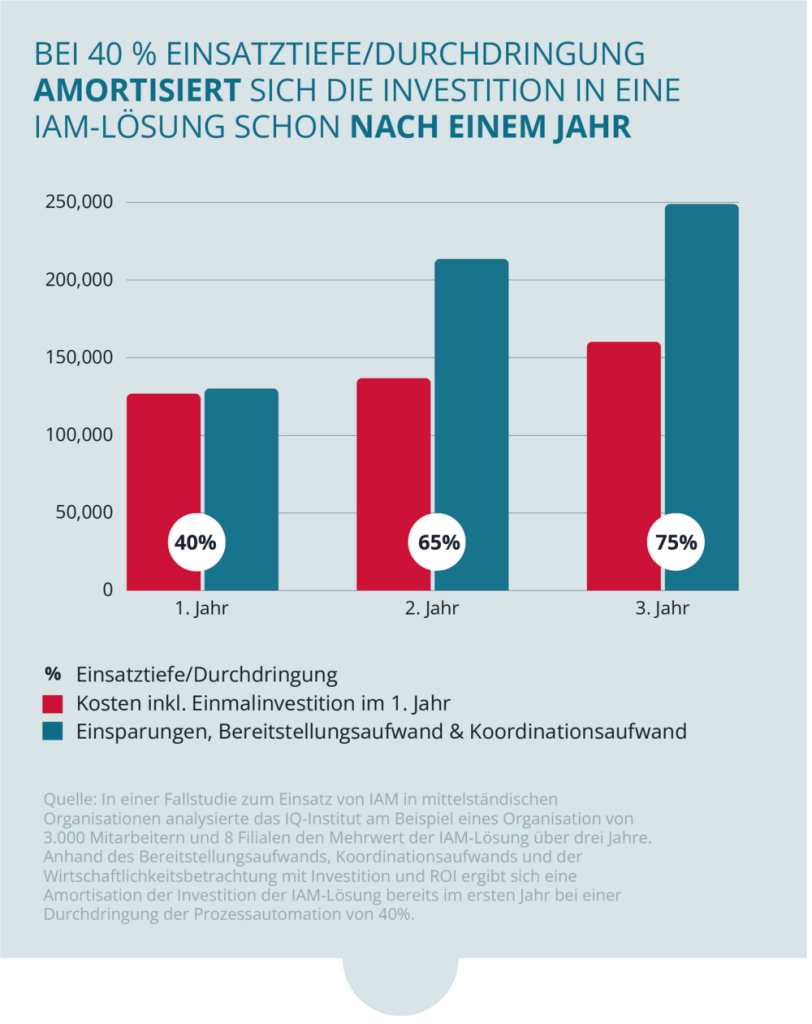

- Amortisierung: Bei 40 Prozent Einsatztiefe / Durchdringung amortisiert sich die Investition in eine IAM-Lösung schon nach einem Jahr.

- IT-Abteilungen entlasten: 80 Prozent der Bereitstellungsprozesse im Bereich Identity Lifecycle Management lassen sich durch IAM-Lösungen automatisieren.

- Kern-Personal entlasten: 45 Minuten pro Schicht spart z. B. Personal im Klinikbetrieb durch passwortloses Einloggen.

- IT-Sicherheit: 87 Prozent der Experten sehen die Umstellung auf passwortlose Systeme als sicherheitsrelevant an.

- Durch die Automatisierung von Zugriffsrechten und Benutzerkontenverwaltung sparen IT-Mitarbeiter bis zu 50 Prozent der bisher für die Berechtigungsverwaltung aufgewendeten Arbeitszeit ein.

- Durch ein automatisiertes Passwort Reset-Management können IT-Abteilungen bis zu 75.000 Euro pro Jahr einsparen, ein effizientes Self-Service-Management ermöglicht jährliche Einsparungen von bis zu 60.000 Euro. Unternehmen mit 5.000 Mitarbeitern können durch IAM-Lösungen nach drei Jahren 800.000 Euro einsparen.

Wie erhöht IAM die Cybersecurity?

Die digitale Welt birgt zahlreiche Gefahren wie Cyberangriffe, Identitätsdiebstahl, Ransomware und Datenschutzverletzungen, denen Unternehmen ausgesetzt sind. Hier kommt eine IAM-Strategie ins Spiel:

Zum einen ermöglichen IAM-Lösungen die Abwehr von Phishing-Angriffen, indem verdächtige Zugriffsversuche erkannt und blockiert werden, so dass nur legitime Anwendungen und Dienste genutzt werden können. Zum anderen verhindern sie Identitätsdiebstahl durch robuste Authentifizierungsmethoden und die Überwachung der Benutzeraktivitäten, was es Hackern nahezu unmöglich macht, die Identität von Benutzern zu stehlen.

IAM-Lösungen tragen zur Eindämmung von Ransomware-Angriffen bei, indem sie den Zugriff auf kritische Systeme und Daten kontrollieren und verdächtige Aktivitäten erkennen, die auf einen Ransomware-Angriff hindeuten könnten. Sie ermöglichen die Erkennung von Insider-Bedrohungen, indem sie den Zugriff auf sensible Daten und Systeme überwachen, ungewöhnliche Benutzeraktivitäten identifizieren und potenzielle Insider-Bedrohungen frühzeitig erkennen.

Schließlich helfen IAM-Lösungen, Datenschutzverletzungen zu verhindern, indem sie den Zugriff auf personenbezogene Daten verwalten, kontrollieren und überwachen, und unterstützen Unternehmen so bei der Einhaltung von Datenschutzbestimmungen.

Wie helfen IAM-Lösungen Sicherheitsstandards und Datenschutzrichtlinien einzuhalten?

Im Bereich IT-Sicherheit und Compliance stehen Unternehmen vor der Herausforderung, eine Vielzahl von Anforderungen und Richtlinien erfüllen zu müssen. Ohne geeignete Lösungen wird es schwierig, den unterschiedlichen Branchenanforderungen, Datenschutzbestimmungen und internationalen Standards gerecht zu werden.

IAM-Lösungen helfen Unternehmen sicherzustellen, dass

- nur berechtigte Personen Zugriff auf sensible Daten und Systeme erhalten.

- die Verarbeitung personenbezogener Daten den Vorgaben der DSGVO entspricht.

- Kreditkarteninformationen und andere sensible Daten gemäß PCI DSS geschützt sind.

- die Anforderungen von ISO 27001 und anderen Standards erfüllt werden.

- Kritische Systeme und Daten gemäß NIS2 und anderen branchenspezifischen Sicherheitsstandards wie B3S und KRITIS geschützt werden.

In welchen Branchen können IAM-Lösungen eingesetzt werden?

IAM-Lösungen werden in einer Vielzahl von Branchen eingesetzt, um sensible Daten zu schützen und den Zugang zu wichtigen Ressourcen zu kontrollieren.

Nur einige Beispiele:

- In medizinischen Einrichtungen wie Krankenhäusern ermöglichen sie die Verwaltung des Zugriffs auf Patientendaten und medizinische Systeme und helfen bei der Einhaltung von Datenschutzbestimmungen.

- Technologieunternehmen nutzen IAM, um den Zugriff auf Entwicklungs- und Produktionsumgebungen zu steuern.

- Banken, Versicherungen und andere Finanzinstitute können mit IAM-Lösungen den Datenzugriff kontrollieren und regulatorische Anforderungen erfüllen.

- Einzelhändler und Online-Shops sichern mit IAM-Lösungen Kundendaten und Bezahlvorgänge ab.

Fazit: Cyber-Angriffen einen Schritt voraus sein

Identitäts- und Zugriffsmanagement ist angesichts der sich ständig verändernden digitalen Landschaft und der vielfältigen Bedrohungen, denen Unternehmen ausgesetzt sind, ein unverzichtbares Instrument. Durch die kontinuierliche Weiterentwicklung von IAM-Lösungen, wie die zunehmende Integration von biometrischen Verfahren und Einmal-Tokens sowie die Nutzung von Cloud-basierten Lösungen für mehr Flexibilität und Skalierbarkeit, können Unternehmen Cyberangriffe besser abwehren.

Der auf Zero-Trust-Prinzipien basierende Ansatz sowie die Integration von künstlicher Intelligenz (KI) und maschinellem Lernen (ML) tragen zusätzlich zur Verbesserung der Sicherheit und der Identifizierung von Bedrohungen bei. Das erhöht die langfristige Wettbewerbsfähigkeit und Effizienz von Unternehmen.