In einer neuen Analyse zeigen die Sicherheitsexperten bei Bitdefender, wie Cyberkriminelle den Google Workspace – die frühere G Suite – für Ihre Zwecke nutzen können. Nach der Kompromittierung einer lokalen Maschine über andere Angriffsmethoden können sie auf weitere geklonte Maschinen zugreifen, mit Zustimmung der Kunden den Zugriff auf Cloud-Plattformen erlangen oder lokal gespeicherte Passwörter entschlüsseln und im Anschluss weitere Angriffe fahren.

Die neuen Wege für Hacker zum Eindringen in die Opfernetze entdeckten die Sicherheitsforscher bei Bitdefender, als sie neue Extended-Detection-and-Response (XDR)-Sensoren für Google Workplace und für die Google Cloud Platform entwickelten. Bitdefender hat Google auf die neuen Angriffsmethoden hingewiesen. Der Suchmaschinenbetreiber erklärte, dass er derzeit die beschriebenen Möglichkeiten nicht adressieren werde, weil sie außerhalb ihres Gefahrenmodells seien. Schutz solle von anderen IT-Sicherheitstechnologien kommen.

Hacker können mit den bisher unbekannten Angriffsmethoden den Zugang auf einen einzelnen Endpunkt in einen netzwerkweiten Zugriff eskalieren. Ransomware und Datenexfiltration sind mögliche Folgen. Dafür nutzen die Angreifer den Google Credential Provider for Windows (GCPW). GCPW bietet Funktionen für ein Windows Device Management im Remote Modus, ohne dass eine VPN-Verbindung einer registrierten Domain nötig ist. Die Mobile-Device-Management-Funktion ähnelt Microsoft Intune. Administratoren können so in ihrer Google Workspace Windows-Geräte per Fernzugriff verwalten und überwachen. GCPW ermöglicht zudem die Single-Sign-On (SSO)-Authentifikation in Windows-Betriebssystemumgebungen mit Google Workspace – also für Gmail, für Google Drive oder für den Google Calendar.

Folgende Angriffsmethoden sind laut der Analyse möglich, sobald eine lokale Maschine mit anderen Mitteln kompromittiert wurde:

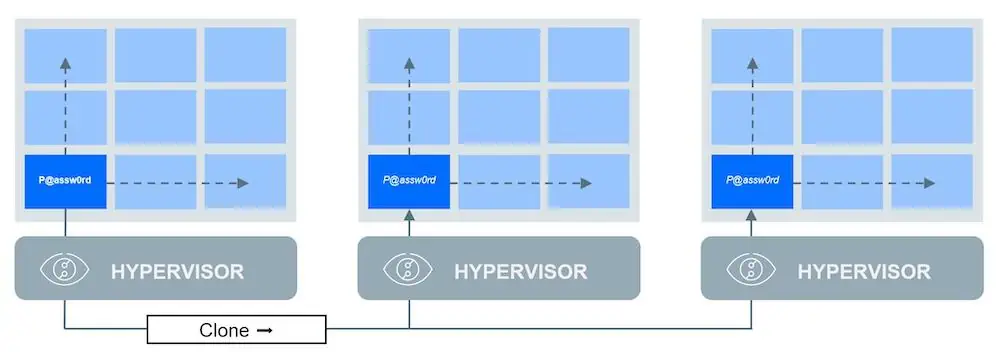

- Seitwärtsbewegung mithilfe geklonter Maschinen und Passwörter in virtualisierten Umgebungen, in Virtual Desktop-Infrastrukturen (VDIs) und Desktop-as-a-Service (DaaS)-Lösungen von Herstellern wie Citrix und VMware. Dies ermöglicht in der Folge den Zugriff auf alle Maschinen mit einem einzigen Passwort.

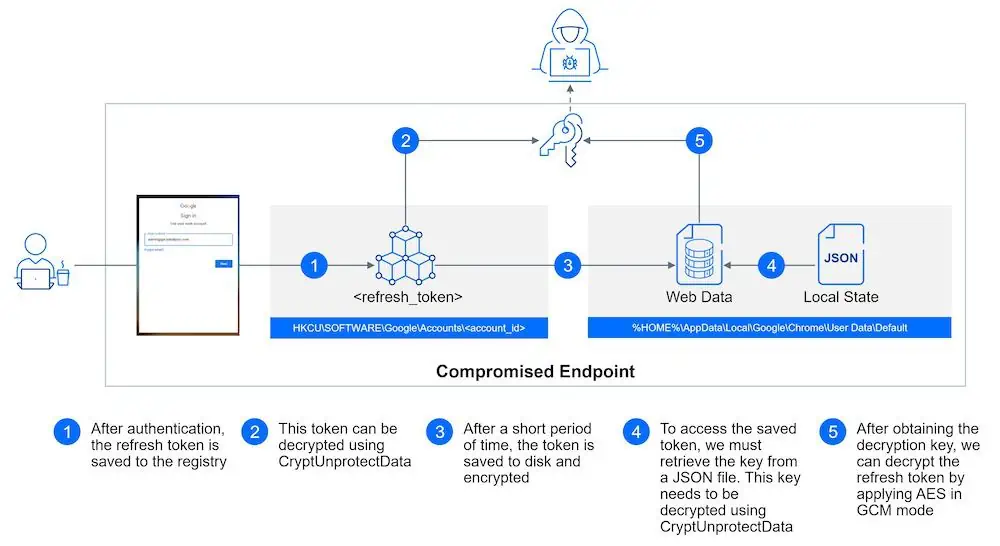

- Unautorisierte Anfragen von Access-Tokens und Nutzen der für diesen Token erlaubten Aktionen: Durch den Zugriff auf ein OAuth-Token zur Passwortwiederherstellung können Angreifer Access Token unberechtigterweise anfragen. In der Folge erschließt dies ihnen die Möglichkeit, mehrere Aktionen im Namen des kompromittierten Nutzers auszuüben. Im Ergebnis umgeht dieser Angriff die Multi-Faktor-Authentifikation (MFA) vollständig.

Der potenzielle Missbrauch von Access Tokens erlaubt unter anderem den Zugriff auf eine Reihe von Google Application Programming Interfaces (API), die den Cyberkriminellen zahlreiche Zugänge auf Endpunkte eröffnen und dort Rechte geben. So können die Täter Nutzerkonten anlegen, modifizieren oder löschen sowie Daten exfiltrieren, manipulieren oder löschen. Zugleich hat der Angreifer mit Zugriffsrechten auf Google Cloud Storage, Google Translate und Google Cloud Search Zugang auf Daten in diesen Cloud-Plattformen, die er verwalten kann. Hier finden sich häufig unternehmenskritische Informationen sowie intellektuelles Eigentum. Darüber hinaus können sich Angreifer über diese Methode Zugriff auf E-Mail-Adressen und dazugehörige persönliche Informationen sowie auf Google Classroom-Daten beschaffen.

- In der Folge können Angreifer Zugriff auf das Anwender-Passwort im Klartext erhalten. So sind die Angreifer in der Lage, unmittelbar die Identität des Opfers anzunehmen.

Google wird laut eigener Aussage zurzeit hier nicht tätig, da die Ergebnisse außerhalb ihres spezifischen Risikomodells seien. Dies ist eine legitime Entscheidung, die auf dem Bewerten von Risiken und auf Sicherheitsprioritäten beruht. Nichtsdestotrotz können Angreifer vorliegende Möglichkeiten für ihre Zwecke ausnutzen.

Weitere Informationen:

Die vollständige Studie zum Download finden Sie hier.

www.bitdefender.com