Vor allem jenseits des Atlantiks sorgte kürzlich ein Bericht der NBC für Furore: Dieser stellte fest, dass die REvil-Ransomware, die für die groß angelegte Kaseya-Supply-Chain-Attacke benutzt wurde, so programmiert ist, dass sie keine russischen Rechner infiziert.

Die Cybersecurity-Experten von Malwarebytes waren hiervon keineswegs überrascht. Ihnen zufolge ist Ransomware traditionell russlandfreundlich. Tatsächlich ist Ransomware sogar GUS-freundlich. Das heißt, sie läuft nicht auf Computern in Ländern der Gemeinschaft Unabhängiger Staaten (GUS).

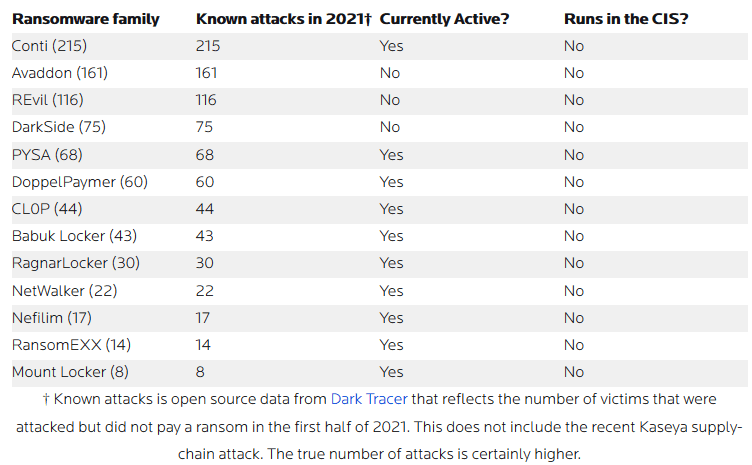

Die Forscher von Malwarebytes haben eine Liste der „produktivsten“ Ransomware-Familien zusammengestellt, basierend auf der Anzahl der bekannten Angriffe in der ersten Hälfte 2021 (der Kaseya-Angriff vom Juli ist nicht enthalten) und untersucht, ob diese Ransomware in GUS-Staaten ausgeführt wird oder nicht. Nicht auf eine einzige trifft das zu. Fast alles ist Freiwild für Ransomware-Banden, so scheint es. Es sei denn, das betroffene System befindet sich in einem der GUS-Staaten.

Wie?

Ransomware-Kriminelle nutzen eine Reihe von Techniken, um GUS-Länder zu vermeiden, wie z. B. Namen bestimmter Länder oder Regionen per Hard-Coding auszuschließen oder die Systemsprache zu überprüfen.

Höfliche Gangster

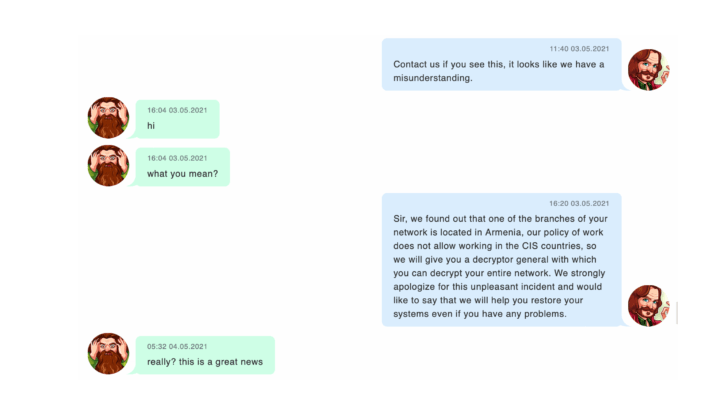

In Ihrem Bemühen, Organisationen und Individuen der GUS-Staaten zu verschonen, gehen Ransomware-Kriminelle manchmal sogar so weit, sich zu entschuldigen und gesperrte Daten kostenlos freizugeben, wenn sie versehentlich doch jemanden aus diesen Ländern erwischen.

Warum?

Die US-Regierung und viele Sicherheitsexperten glauben, dass Ransomware-Banden entweder mit Russlands Segen operieren oder dass das Land ein Auge zudrückt. Ransomware-Banden haben innerhalb der GUS keine Strafe zu erwarten, vorausgesetzt, sie vermeiden Angriffe auf deren Organisationen. Einfach ausgedrückt: Ransomware ist eine risikoarme und lohnende Form der Cyberkriminalität, wenn man die GUS meidet.

https://de.malwarebytes.com/