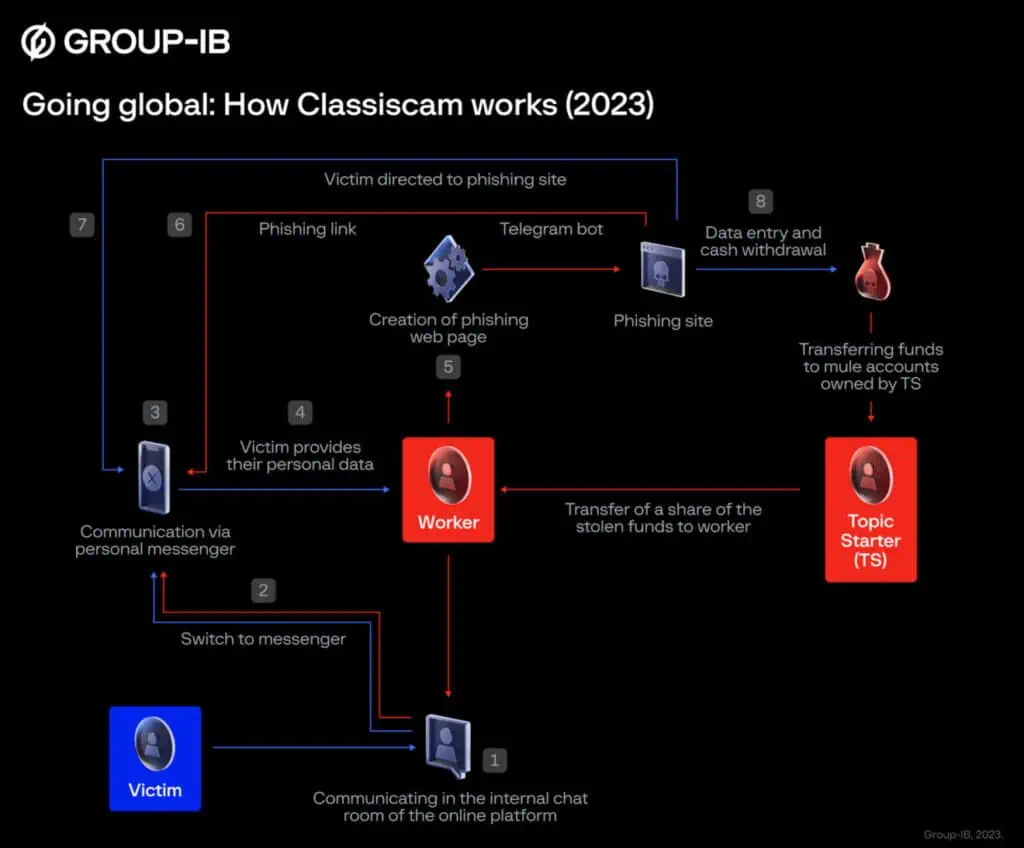

Group-IB, ein Unternehmen im Bereich Cybersicherheit mit Europazentrale in Amsterdam, enthüllt, dass die Scam-as-a-Service-Plattform Classiscam seine weltweite Kampagne bis weit in das Jahr 2023 fortsetzt. In einem neuen Blog-Beitrag erläutern Group-IB-Analysten, wie sich diese automatisierte Scamming-Masche Telegram-Bots bedient, um Unterstützung zur Erstellung von gebrauchsfertigen Phishing-Seiten zu bieten.

Diese ahmen Unternehmen aus verschiedenen Branchen nach, darunter Online-Marktplätze, Kleinanzeigen-Websites und Logistikunternehmen. Sie sind zudem darauf ausgelegt, Geld, Zahlungsmitteldaten und in jüngster Zeit teilweise auch Bank-Anmeldeinformationen von ahnungslosen Internetnutzern zu stehlen.

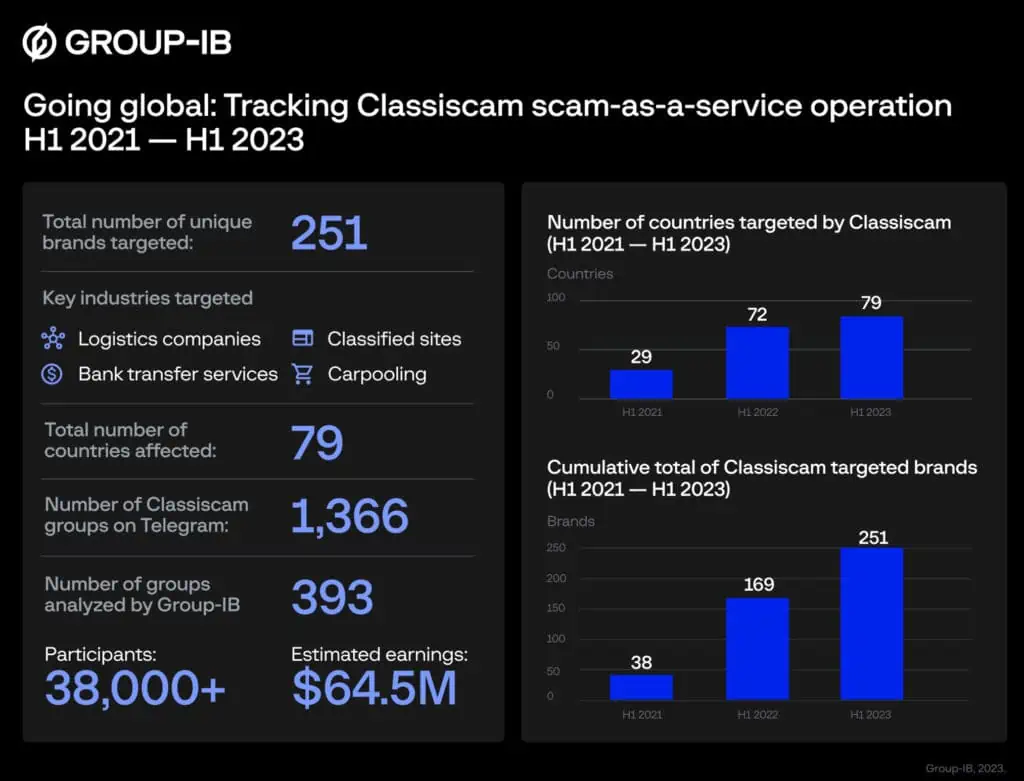

Vom ersten Halbjahr 2021 bis zum ersten Halbjahr 2023 wurden gemäß den Erkenntnissen von Group-IB insgesamt 251 Einzelmarken aus 79 Ländern auf Classiscam-Phishing-Seiten reproduziert. Darüber hinaus konnte man die für jede Marke erstellten Phishing-Vorlagen an die Gegebenheiten verschiedener Länder mittels Bearbeitung der auf der Betrugsseite angezeigten Sprache und Währung anpassen. Als Ergebnis wurde beispielsweise eine bestimmte Logistikmarke von „Classiscammern“ nachgeahmt, um Anwender aus bis zu 31 Ländern ins Visier zu nehmen.

Seit dem zweiten Halbjahr 2019, als das „Computer Emergency Response Team“ (CERT-GIB) von Group-IB zusammen mit der eigenen Digital-Risk-Protection-Abteilung erstmals die Aktivitäten von Classiscam identifizierte, wurden 1.366 separate Gruppen entdeckt, die dieses Betrugsschema auf Telegram nutzen. Die Experten von Group-IB untersuchten also Telegram-Kanäle, die Informationen zu 393 Classiscam-Gruppen mit mehr als 38.000 Mitgliedern enthielten, die zwischen dem ersten Halbjahr 2020 und 2023 aktiv waren. Dabei stellte Group-IB fest, wie die Akteure hinter Classiscam von Beginn an daran gearbeitet haben, die Abläufe des Betrugsschemas zu formalisieren und auszuweiten. Ab 2022 führten die Classiscammer neue Innovationen ein, darunter Phishing-Schemata, die darauf abzielen, Anmeldedaten der Online-Bankkonten der Opfer abzufangen. Einige Gruppen haben zudem damit begonnen, Information-Stealer einzusetzen.

Im Einklang mit seiner Mission zur Bekämpfung der globalen Cyberkriminalität wird Group-IB die aus der firmeneigenen Lösung für den Schutz gegen digitale Risiken gewonnenen Erkenntnisse weiterhin mit Strafverfolgungsbehörden teilen, insbesondere in Bezug auf Classiscam. Das Hauptziel dieser Forschung ist es, die Öffentlichkeit über die neuesten Betrugsmethoden aufzuklären und die Anzahl der Opfer dieser Betrugsaktivitäten zu reduzieren.

Weltweite Verbreitung

Ursprünglich tauchte Classiscam in Russland auf, wo das Schema ausprobiert und getestet wurde, bevor es weltweit eingeführt wurde. Das Betrugsdienst-Affiliate-Programm gewann im Frühjahr 2020 an Popularität, als die COVID-19-Pandemie auftrat und es zu einer erhöhten Nutzung von Remote-Arbeit und Onlineshopping kam.

Die Experten von Group-IB stellten fest, wie das Betrugsschema zuerst nach Europa exportiert wurde, bevor es andere Regionen wie die Vereinigten Staaten, die Asien-Pazifik-Region (APAC) und den Nahen Osten sowie Afrika (MEA) erreichte. Im ersten Halbjahr 2021 hatten Classiscammer Internetnutzer aus 30 Ländern ins Visier genommen. Die Group-IB-Experten teilen nun mit, dass diese Zahl im ersten Halbjahr 2023 auf 79 angestiegen ist. In derselben Zeitspanne hat sich zudem die Anzahl der missbrauchten Marken weltweit von 38 auf 251 erhöht.

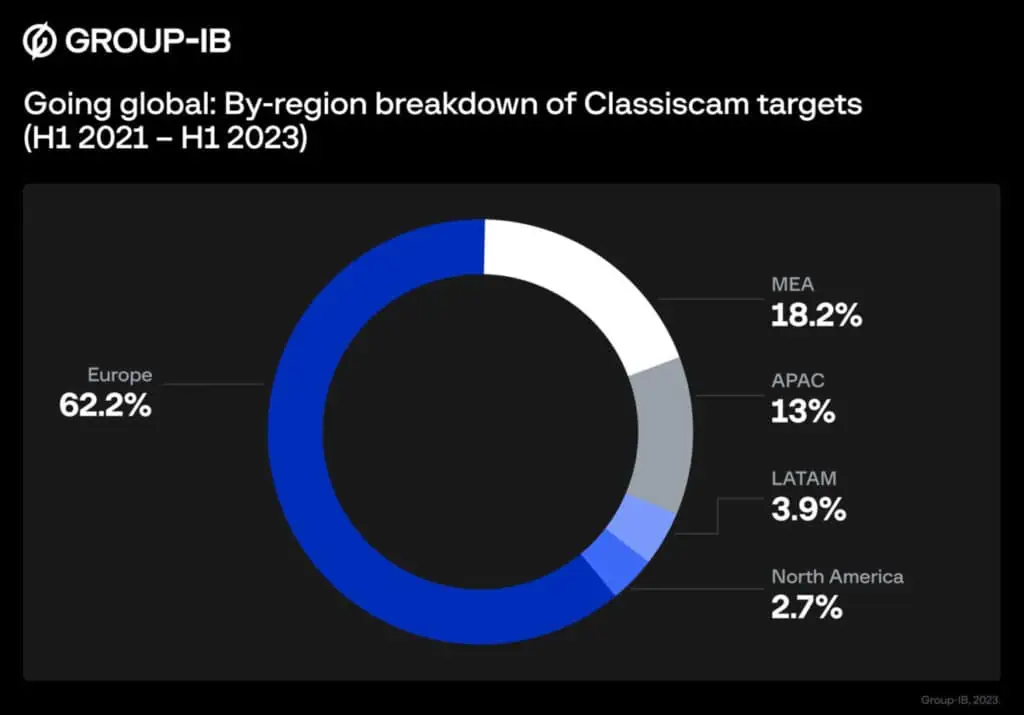

Über 62% der von den Experten von Group-IB analysierten Classiscam-Ressourcen, die zwischen dem ersten Semester 2021 und 2023 erstellt wurden, hatten Nutzer in Europa im Visier. Andere stark betroffene Regionen waren der Nahe Osten und Afrika (18,2 % der Ressourcen) sowie die Asien-Pazifik-Region (13%).

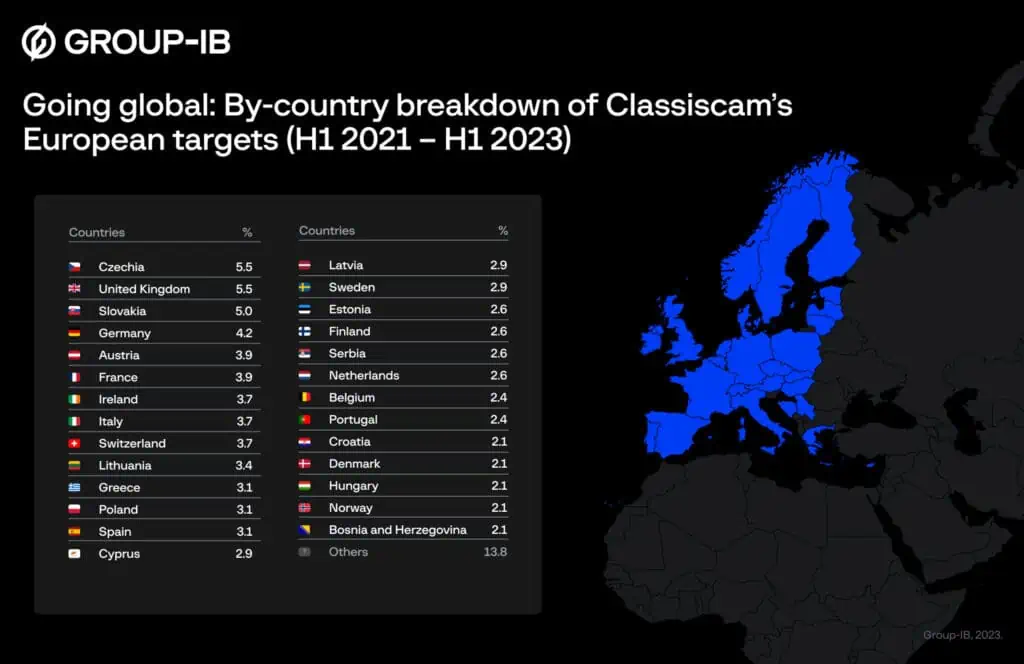

Auf dem europäischen Kontinent war die Tschechische Republik (5,5% der gesamten Vorfälle in der Region) das Land mit der höchsten Anzahl an missbrauchten Marken. Ebenfalls stark betroffen sind das Vereinigte Königreich (5,5 %), die Slowakei (5%), Deutschland (4,2 %), Österreich (3,9 %) und die Schweiz (3,7 %).

Internetnutzer in Deutschland führten 26,5 % aller in Classiscam-Chats verzeichneten Transaktionen durch – der höchste Wert im Ländervergleich. Auf dieser Liste folgten Polen (21,9 %), Spanien (19,8 %), Italien (13,0 %) und Rumänien (5,5 %).

Der durchschnittliche Schaden, den Classiscam-Opfer weltweit erlitten, betrug 353 US-Dollar. Dabei verloren britische Nutzer am meisten an Classiscammer: In Großbritannien beliefen sich die unlauteren Transaktionen im Durchschnitt auf 865 US-Dollar. Ähnlich erging es Nutzern in Luxemburg (848 US-Dollar pro Transaktion), Italien (774 US-Dollar) und Dänemark (730 US-Dollar).

Nutzer in der APAC- und MEA-Region waren weniger anfällig für Classiscam-Systeme, obwohl Opfer in Singapur durchschnittlich 682 US-Dollar durch den Betrug verloren. In Australien belief sich diese Zahl auf 515 US-Dollar, und in Saudi-Arabien (MEA) erlitten Opfer erfolgreicher Classiscam-Systeme durchschnittlich einen Verlust von 525 US-Dollar.

Was hat sich geändert?

Classiscam wurde ursprünglich als vergleichsweise einfacher Betrugsbetrieb gestartet. Cyberkriminelle erstellten gefälschte Anzeigen auf Kleinanzeigen-Websites und nutzten soziale Manipulationstechniken, um Nutzer dazu zu bringen, die falsch beworbenen Waren oder Dienstleistungen „zu kaufen“ – sei es durch direkte Überweisung von Geld an die Betrüger oder durch Abbuchung von Geld von der Bankkarte des Opfers.

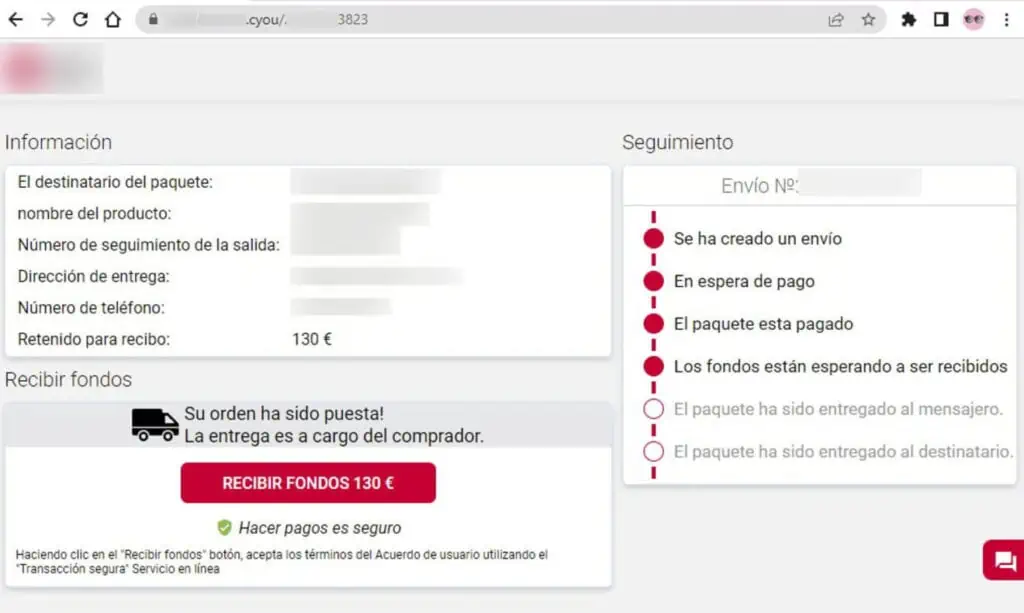

In den letzten zwei Jahren wurde der Classiscam-Betrieb zunehmend automatisiert. Das Schema nutzt nun Telegram-Bots und -Chats, um Operationen zu koordinieren und Phishing- und Betrugsseiten in wenigen Sekunden zu erstellen. Viele der Gruppen bieten leicht verständliche Anleitungen an, und Experten stehen zur Verfügung, um Anwenderfragen zu beantworten.

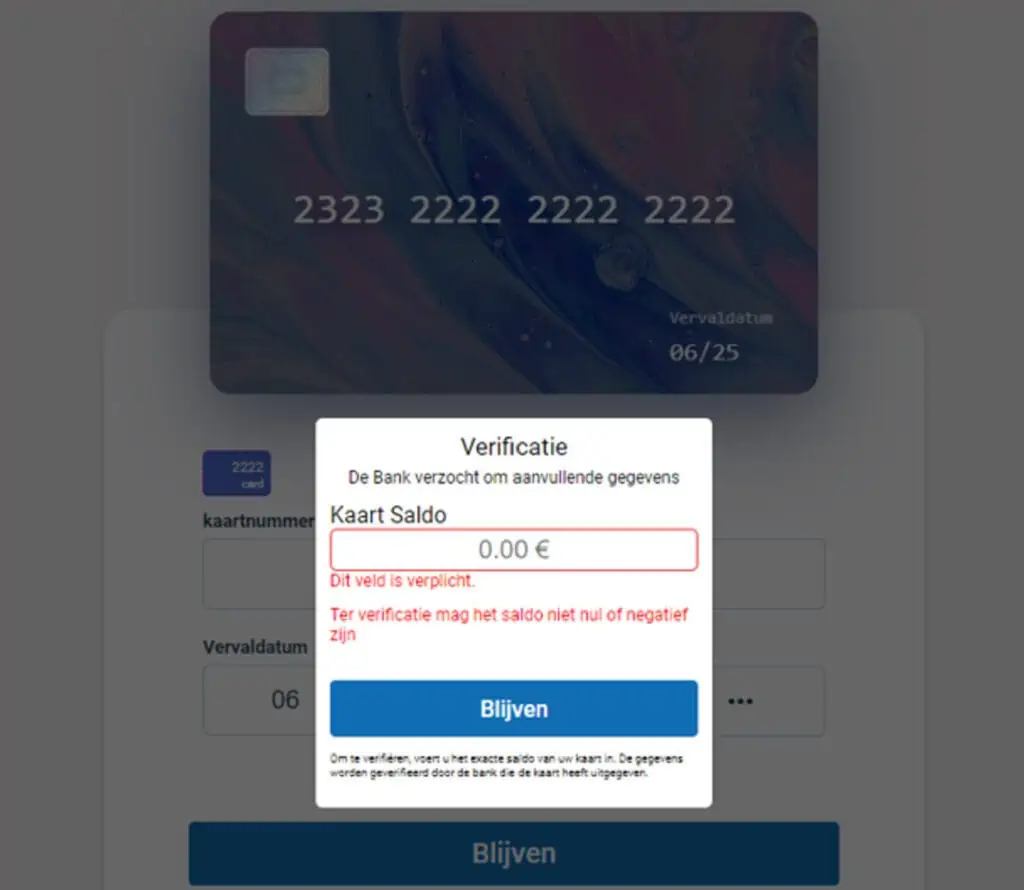

Im Laufe des letzten Jahres haben die Forscher von Group-IB beobachtet, dass die Rollen innerhalb von Betrugsgruppen mit erweiterter Hierarchie spezialisierter geworden sind. Classiscam-Phishing-Seiten können nun eine Kontostandsprüfung enthalten, die die Betrüger nutzen, um festzustellen, mit wie viel sie die Karte des Opfers belasten können. Möglich sind auch gefälschte Anmeldeseiten für Banken, womit die Kriminellen die Zugangsdaten der Benutzer abfangen. Group-IB-Experten haben nun 35 solcher Scammer-Gruppen gefunden, die Links zu Phishing-Seiten verbreiten, die gefälschte Anmeldeformulare für Bankdienstleistungen enthalten. Insgesamt haben Classiscam-Betrüger Ressourcen erstellt, die die Anmeldeseiten von 63 Banken in 14 Ländern nachahmen, darunter Belgien, Kanada, die Tschechische Republik, Frankreich, Deutschland, Polen, Singapur und Spanien.

„Classiscam zeigt keine Anzeichen einer Verlangsamung, und die Ränge der Classiscammer wachsen weiter. Im letzten Jahr haben wir gesehen, dass Betrugsgruppen eine neue, erweiterte Hierarchie angenommen haben, und die Rollen innerhalb der Organisationen werden zunehmend spezialisiert. Aufgrund der vollständigen Automatisierung des Schemas und der geringen technischen Einstiegshürde wird Classiscam voraussichtlich auch im Jahr 2023 eine der größten globalen Betrugsoperationen bleiben“, sagt Camill Cebulla, Sales Director Europe bei Group-IB.

Group-IB wird weiterhin globale Classiscam-Kampagnen überwachen und sowohl mit Strafverfolgungsbehörden als auch mit betroffenen Marken zusammenarbeiten, um bei den Bemühungen zur Bekämpfung dieser Betrügereien zu helfen. Unternehmen, deren Marke und Image von Betrügern missbraucht werden, wird empfohlen, Schutzlösungen gegen digitale Risiken einzusetzen, die Phishing-Domains aktiv überwachen, identifizieren und beseitigen können.

www.group-ib.com