LockBit ist nur wenige Tage nach einer weltweiten Polizeirazzia, die ihre Infrastruktur angeblich dezimiert hat, wieder online. Ohne Zeit zu verlieren, hat LockBit bereits sein erstes Opfer benannt: die US-Spezialkliniken, Ernest Health.

Die Gruppe behauptet, ihre Server am Wochenende wiederhergestellt zu haben, nur wenige Tage nach einer groß angelegten internationalen Razzia der Strafverfolgungsbehörden, die als Operation Cronos bekannt ist. Bei der Verhaftung am 19. Februar sollen 34 Server der Bande und über 200 Kryptowährungskonten beschlagnahmt worden sein.

“LockBit hat seine Server (neue Tor-Domains) wiederhergestellt und plant eine Erklärung gegenüber dem FBI bezüglich der Verhaftung von letzter Woche”, berichtet vx-underground.

Obwohl LockBit behauptet, wieder auferstanden zu sein, betont ein Sprecher der britischen National Crime Agency (NCA), dass die Gruppe “vollständig kompromittiert bleibt”. “Wir haben erkannt, dass LockBit wahrscheinlich versuchen würde, sich neu zu gruppieren und ihre Systeme neu aufzubauen. Wir haben jedoch eine große Menge an Informationen über sie und die mit ihnen verbundenen Personen gesammelt. Unsere Arbeit, sie zu stören, geht weiter”, sagte die NCA am Montag.

Die Operation führte zur Verhaftung von zwei russischen Staatsangehörigen in den USA und einem Vater-Sohn-Duo in der Ukraine. Sie alle werden beschuldigt, LockBit-Ransomware verbreitet und versucht zu haben, ihre Opfer zu erpressen.

Wie CyberNews am Montag berichtet, griff LockBit erneut Krankenhäuser an, darunter Ernest Health, ein US-Netzwerk von Rehabilitations- und Langzeit-Akutkrankenhäusern.

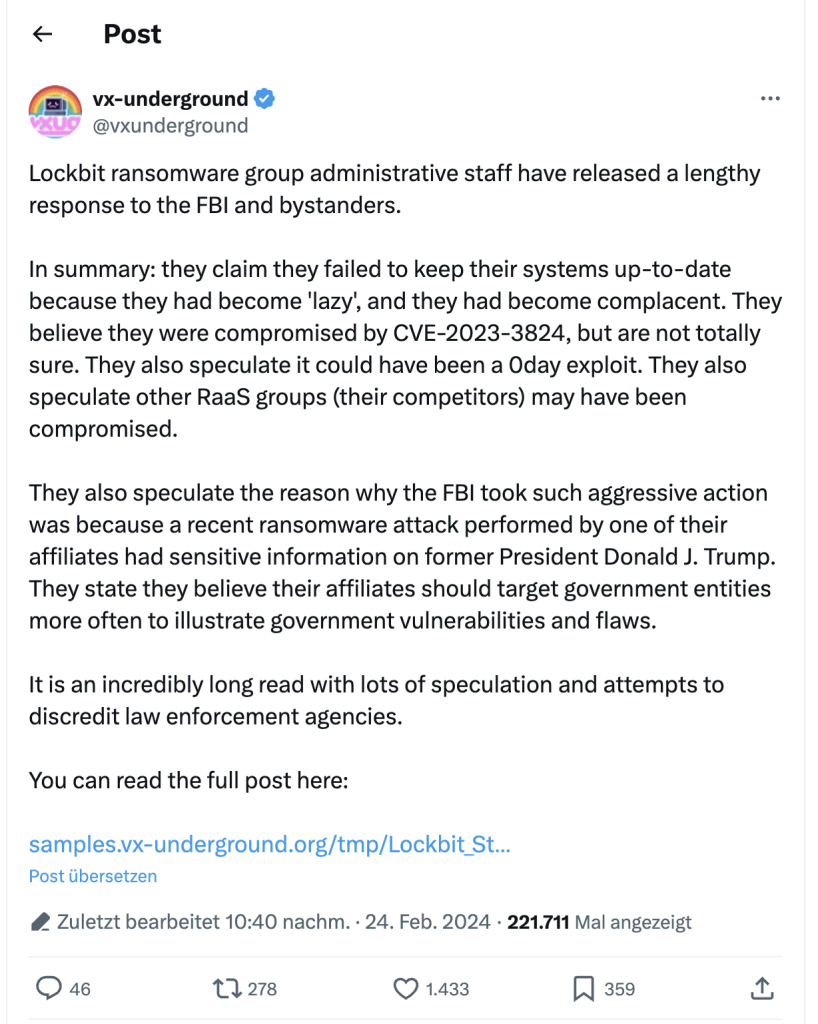

Danach veröffentlichten sie eine rund 20.000 Wörter umfassende Antwort an das FBI, die sowohl auf Englisch als auch auf Russisch verfasst wurde. Vx-underground veröffentlichte eine Zusammenfassung auf X. LockBit spekulierte über die Ursache ihrer Kompromittierung und äußerte Vermutungen über Schwachstellen in der Programmiersprache PHP, die möglicherweise von den Behörden ausgenutzt wurden.

Es wird davon ausgegangen, dass LockBit derzeit an der vierten Iteration seiner heimlichen LockBit 3.0 alias LockBit Black Variante arbeitet.

Am Freitag veröffentlichte Sophos X-ops eine neue Bedrohungsstudie, die zeigt, dass einige der LockBit-Mitglieder immer noch aktiv sind und die Ransomware-Variante 3.0 verwenden.

LockBit bleibt trotz der Razzia und der öffentlichen Auseinandersetzung mit den Behörden eine ernsthafte Bedrohung für Unternehmen weltweit.