Der vergangene Februar 2025 war laut Experten der Bitdefender Labs in Bezug auf Ransomware ein Rekordmonat. Laut einer aktuellen Analyse der Bitdefender Labs im Rahmen ihres monatlichen Threat Debriefs hat die Zahl der Angriffe im Vergleich zum Vorjahr extrem erhöht.

Die Sicherheitsexperten werteten Daten von über 70 Ransomware-Gruppierungen aus, die ihre Aktivitäten über sogenannte Dedicated Leak Sites (DLS) im Dark Web koordinieren.

Anstieg der Opferzahlen

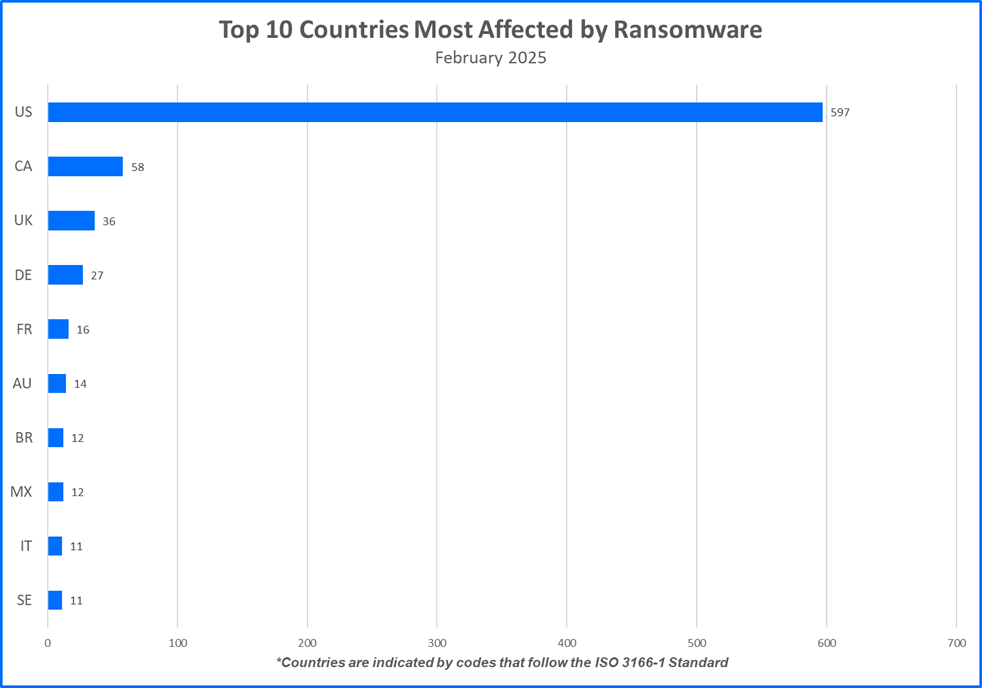

Die Zahlen sind alarmierend: Während im Februar 2024 noch 425 Opfer registriert wurden, stieg diese Zahl im Februar 2025 auf 962 – ein Zuwachs von 126 Prozent. Besonders betroffen sind die USA mit 597 dokumentierten Angriffen. Deutschland nimmt mit 27 betroffenen Unternehmen den vierten Platz ein, hinter Kanada (58) und Großbritannien (36), aber noch vor Frankreich (16).

Strategiewechsel der Angreifer

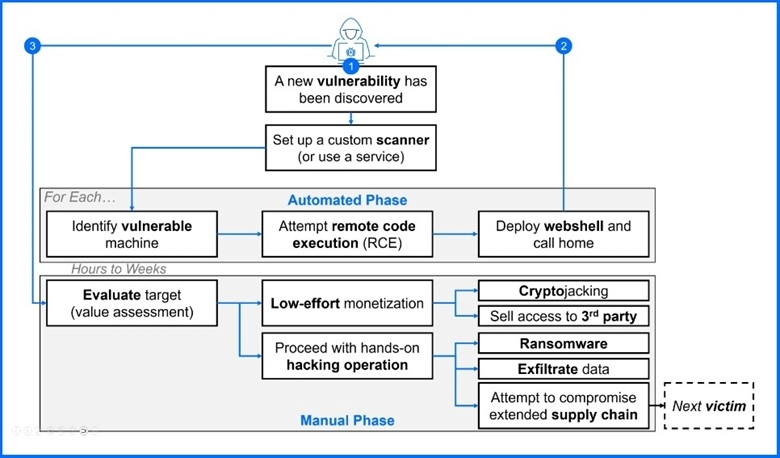

„Was viele noch überrascht“, erklärt Martin Zugec, Technical Solutions Director bei Bitdefender, „ist ein fundamentaler Strategiewechsel: Anstatt sich auf einzelne Unternehmen oder Industrien zu konzentrieren, gehen einige Ransomware-Gruppen zunehmend opportunistisch vor, indem sie neu entdeckte Software-Schwachstellen in Edge-Netzwerk-Geräten angreifen.“

Die Cyberkriminellen haben dabei klare Prioritäten. Sie fokussieren sich auf Schwachstellen, die:

- eine hohe CVSS-Risikobewertung aufweisen

- Fernzugriff und Systemkontrolle ermöglichen

- internetfähige Software betreffen

- bereits durch veröffentlichte Proof-of-Concept-Exploits ausnutzbar sind

Verzögerte Angriffsmuster

Der Modus Operandi folgt einem erkennbaren Muster: Innerhalb von 24 Stunden nach Bekanntwerden einer Schwachstelle beginnen die ersten automatisierten Scans. Der eigentliche Angriff erfolgt jedoch meist erst Wochen oder Monate später, nachdem die Angreifer ihre manuelle Arbeit – oft getarnt durch Living-off-the-Land-Techniken – abgeschlossen haben.

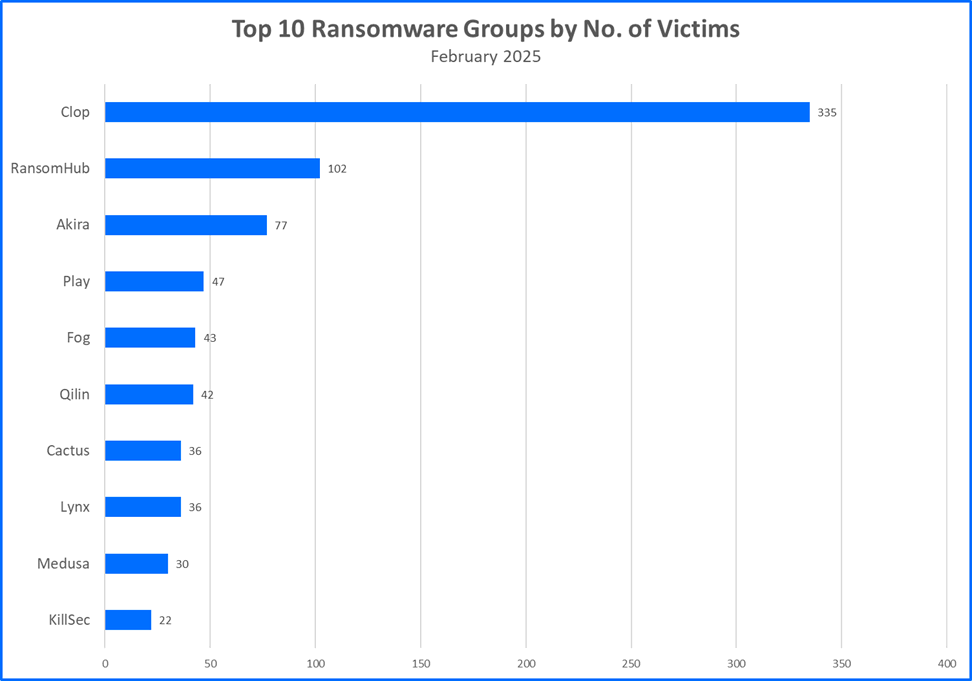

Dieses Muster zeigt sich exemplarisch an der Clop-Gruppe (auch als CI0p bekannt), die für 335 der 962 Attacken im Februar verantwortlich zeichnet. Die Gruppe nutzte zwei kritische Schwachstellen (CVE-2024-50623 und CVE-2024-55956) in der File-Transfer-Software Cleo, beide mit dem Höchstwert 9,8 bewertet. Obwohl diese Sicherheitslücken bereits im Oktober und Dezember 2024 bekannt wurden, zeigten sich die Folgen erst drei Monate später in Form zahlreicher erfolgreicher Angriffe.

Experten raten Unternehmen dringend, ihre Patch-Management-Strategien zu überprüfen und besonders bei internetfähigen Systemen zeitnah Updates einzuspielen, um das Risiko opportunistischer Angriffe zu minimieren.