Vertrauliche Besprechungen sind vor fremden Ohren zu schützen. Finden Online-Meetings mithilfe der gängigen Cloud-Konferenz- und Kollaborationslösungen ohne zusätzlichen Schutz statt, kann im Grunde jeder, der sich die Meeting-ID beschafft, an ihnen teilnehmen. Wie schützt man vertrauliche Online- oder Hybrid-Konferenzen?

Vertrauliche und hochsensible Informationen

Bei Sitzungen in der Führungsebene werden in der Regel strategisch und operativ wichtige Entscheidungen getroffen oder vorbereitet. Unabhängig davon, ob die Geschäftsführung, die Amtsleitung oder der Vorstand einer Organisation wichtige Besprechungen vor Ort im persönlichen Kreis oder als Online- beziehungsweise Hybridkonferenz abhält: Es kommt dabei im Vorfeld, während und im Nachgang der Sitzung fast immer zum Austausch von vertraulichen oder gar streng geheimen Informationen. Gelangen hier Daten frühzeitig nach außen, können Markt- und Wettbewerbsvorteile sowie die Rechtssicherheit des Unternehmens bedroht sein. Auch Behörden müssen empfindliche Konsequenzen fürchten, wenn vertrauliche Informationen nach außen gelangen. Aus diesem Grund sollte das Topmanagement mit allen involvierten Akteuren eine Lösung verwenden, die sich für vertrauliche und hochsensible Informationen eignet.

Unzureichend geschützte digitale Kommunikationswege

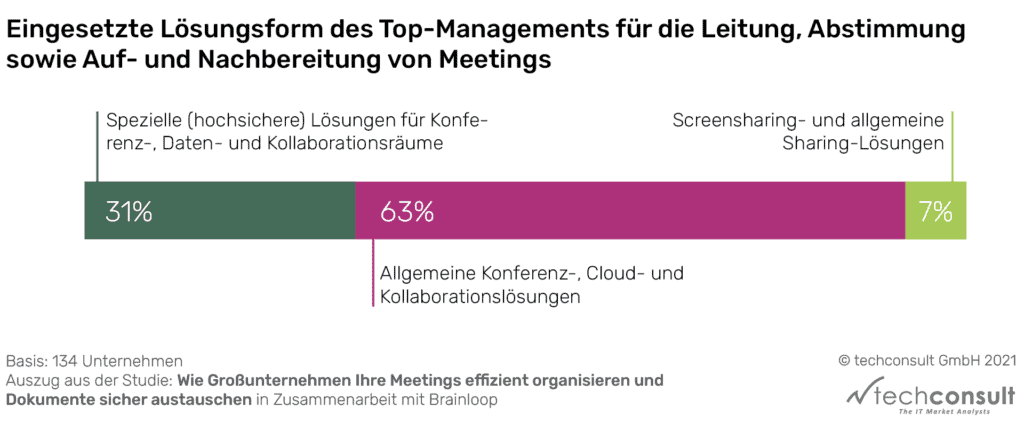

Doch viele von ihnen nutzen nur gängige Konferenz- sowie Kollaborationslösungen und unzureichend geschützte digitale Kommunikationswege. Das ergab die aktuelle Focus-Point-Studie „Wie Großunternehmen ihre Meetings effizient organisieren und Dokumente sicher austauschen“ von Techconsult und Brainloop. Nur knapp ein Drittel der Umfrageteilnehmer setzt demnach bei Besprechungen im Topmanagement bereits auf eine hochsichere Meeting-Management-Lösung, die Authentifizierungs- und Zugriffsrechte verwaltet sowie Informationen vollumfänglich vor, während und nach den Besprechungen schützt.

Sichere Meetingräume für Führungskräfte aller Unternehmen

Dabei benötigen nicht nur Vorstände und Aufsichtsräte großer Konzerne, Banken und Behörden besondere Sicherheitsvorkehrungen, sondern auch Geschäftsleitungen mittelständischer Unternehmen. Hier finden sich oft Firmen, die technologisch führend in ihrem Bereich sind und in einem globalen Wettbewerbsumfeld stehen. Auch bei vielen Meetings in den Bereichen Forschung & Entwicklung, der Rechtsabteilung oder zum Beispiel im Finanzwesen sollten keine Informationen nach außen gelangen.

Fahrlässiger Umgang mit Dokumenten

IT-Security-Verantwortliche müssen unternehmensweit dafür Sorge tragen, dass sensible Daten vor unbefugtem Zugriff geschützt sind. Cyber-Kriminelle nutzen die Unbedarftheit von Personen aus, um sich Zugang zu E-Mail-Konten, vertraulichen Informationen und Kommunikationssystemen zu verschaffen. Laut der Studie „People-Centric Cybersecurity“ von Techconsult lassen sich im Schnitt 25 Prozent der Sicherheitsvorfälle auf den fahrlässigen Umgang von Angestellten mit Dokumenten zurückführen. Über 74 Prozent der befragten Großunternehmen waren von Phishing-Angriffen betroffen. Legen Mitarbeiter geschäftskritische Unterlagen am falschen Ort ab, vergrößert dies die Angriffsfläche für Cyber-Attacken.

Schutz vertraulicher Meetings

Es sprechen viele Gründe dafür, vertrauliche Meeting mitsamt den zugehörigen Dokumenten besonders abzusichern. Eine Meeting Management Software kann sich als Mittel der Wahl erweisen.

Checkliste für die Auswahl einer Meeting Management Software

In dem Whitepaper „Vertrauliche Meetings absichern“ sind all die Punkte aufgelistet, auf die Sie bei der Auswahl einer Meeting Management Software achten sollten. Die Liste startet mit der Auswahl des Rechenzentrums und endet mit Ad-hoc-Besprechungen per Smartphone. Sie können das Whitepaper hier kostenlos herunterladen.

Digitalisierung im Besprechungsalltag

Der Trend zu hybriden Arbeitsmodellen und zum Verzicht auf unnötige Geschäftsreisen – sei es aus Kosten- oder Klimaschutzgründen – ebbt nicht ab. Virtuelle und hybride Sitzungen gelten heutzutage und in der Zukunft als fester Bestandteil im Besprechungsalltag von Behörden, Organisationen und Unternehmen – bis hinauf in die höchsten Führungsgremien. Es lohnt sich deshalb, jetzt in sichere Meeting-Management- und digitale Kollaborations-Lösungen zu investieren, um vertrauliche Daten vor unbefugtem Zugriff zu schützen. Damit die Lösung auch genutzt wird, ist es entscheidend, dass sie die Beteiligten bei ihren Meeting-Management-Prozessen weitgehend unterstützt und zum Beispiel durch Automatisierung beschleunigt und prozesssicher gestaltet. Außerdem muss sie sich reibungslos in die vorhandene IT-Umgebung einbinden lassen. Das macht Meetings nicht nur sicherer, sondern auch effektiver dank vorgegebener Prozesse und der daraus resultierenden klaren Struktur.