Zero-Day-Schwachstellen sind unter Hackern mittlerweile so populär, dass für sie ein eigener Markt existiert. Die Exploit-Industrie ist für Kriminelle finanziell sehr rentabel, weshalb sie stetig am Wachsen ist.

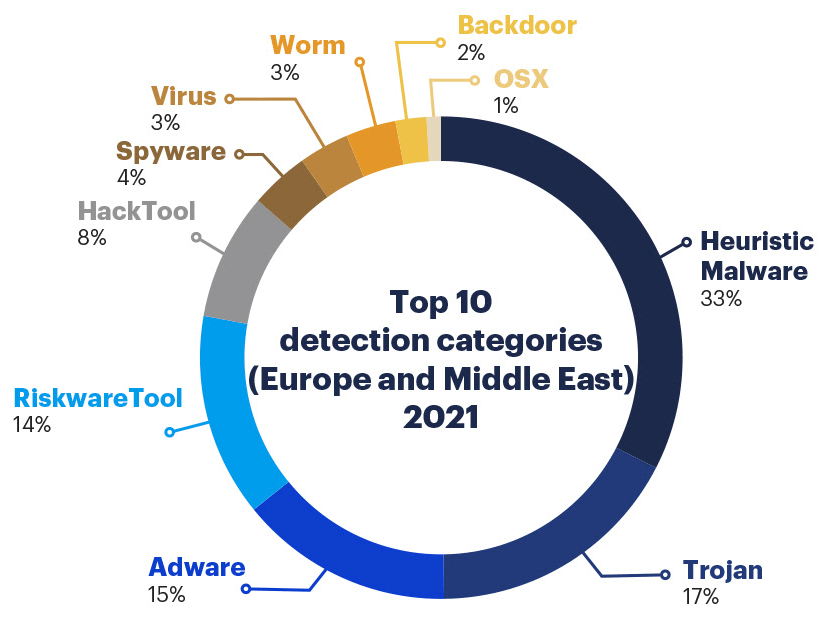

Der jüngste Internet Security Report von WatchGuard Technologies belegt für den Zeitraum von Oktober bis Dezember 2021 eine klare Malware-Konzentration in Europa.

Satnam Narang, Staff Research Engineer, Tenable, erläutert die Unterschiede zwischen zwei Sicherheitslücken, die aktuell in den Nachrichten auftauchen – Spring Cloud und Spring Core (auch bekannt als Spring4Shell).

Ein herausforderndes Jahr für die Sicherheit: 2021 war von einem Wiederaufleben gefährlicher Cyberbedrohungen geprägt, die auf Organisationen und Einzelpersonen abzielen und systemische Schwachstellen in Altsystemen und Software-Lieferketten aufdecken.

Das Patch Tuesday Release im März enthält Fehlerkorrekturen für 71 CVEs – davon drei, die als kritisch eingestuft werden, und drei Zero-Days, die öffentlich bekannt wurden, aber noch nicht in freier Wildbahn bei Angriffen offensichtlich missbraucht worden sind.

Das Gesundheitswesen ist nach wie vor einer der am häufigsten durch Hacker angegriffenen Bereiche. Es ist daher Zeit, lang aufgeschobene Hausaufgaben nachzuholen, um sich den neuen Ansprüchen und Risiken an ein digitalisiertes und geschütztes Gesundheitswesen zu stellen.

2021 war bezüglich Cybersicherheit ein sehr bewegtes und bewegendes Jahr. Welche Lehren lassen sich daraus ziehen? Welche Bedrohungen könnten im 2022 entstehen?

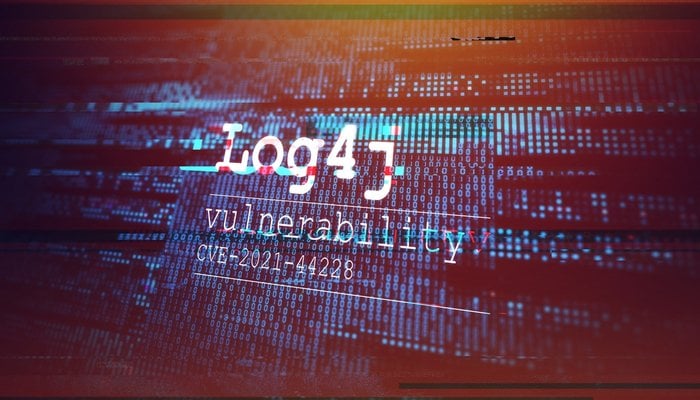

Im Dezember wurde eine kritische Zero-Day-Schwachstelle im verbreiteten Log4j-Framework gemeldet. Jen Easterly, Director der Cybersecurity and Infrastructure Security Agency (CISA), bezeichnete diese aufgrund der allgegenwärtigen Nutzung von Log4j als „die schwerwiegendste Sicherheitslücke bezeichnete, die ich in meiner jahrzehntelangen Karriere gesehen habe“.

Drei Experten kommentrieren akute Themen aus der Welt der Cybersiherheit. Satnam Narang von Tenable informiert über die neuesten Updates im Rahmen der Patch Tusday von Microsoft und die drei Schwachstellen, die im SAP ICM entdeckt wurden. Roger Scheer von Tenable und Andreas Riepen von Vectra AI widmen sich hingegen dem gestrigen Safer

Events

Jobs

Meistgelesene Artikel