Jamf, der Standard für Apple Enterprise Management, stellt eine neue Integration mit BeyondCorp Enterprise vor, der Zero-Trust-Access-Lösung von Google Cloud.

Fokus auf Prävention oder Detektion? Segmentierung oder lieber SOC? Und was ist mit der Response und den Notfallplänen? Bei der Aufteilung natürlich begrenzter Sicherheits- und Resilienz-Budgets neigen manche Unternehmen dazu, einzelne große Bereiche vorzuziehen und andere herabzustufen. Das wird der Bedrohungslage und der eigenen Business-Dynamik selten gerecht.

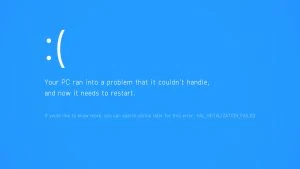

In einer kürzlich von Dimensional Research durchgeführten Umfrage gaben 96 Prozent der IT-Entscheidungsträger an, dass sie sich über Ransomware-Angriffe Sorgen machen. Danach sind nur 20 Prozent der Chief Information Security Officers sehr zuversichtlich, dass sich sein Unternehmen von einem Ransomware-Angriff erholen kann.

In der IT-Security findet seit Jahren eine Art Hase-Igel-Rennen zwischen teilweise bestens organisierten Cyberkriminellen und deren möglichen Opfern statt. Hochsensible Angriffsziele auf IT-Infrastrukturen wie jene von Finanzinstituten, Behörden, Gesundheitseinrichtungen, Energieversorgern, Telekommunikationsdienstleiste

Mehr als 80 Prozent der IT-Führungskräfte in Deutschland halten die Technologie, Daten und Betriebsumgebungen in ihren Unternehmen für unnötig komplex – und schätzen, dass die Betriebe daher nicht optimal gegen Cyberangriffe geschützt sind.

Professionelle IT-Infrastrukturen für regionale Wirtschaftsstandorte sind unabdingbar für das deutsche, mittelstandsgeprägte Wirtschaftsmodell und somit entscheidend für das zukünftige Wachstum und den Wohlstand unserer Volkswirtschaft.

Durch die verstärkte Remote-Arbeit sind IT-Administratoren, Sicherheitsteams und reguläre Mitarbeiter aktuell in hohem Maße auf den Fernzugriff auf Unternehmenssysteme, DevOps-Umgebungen und Anwendungen angewiesen. Hierdurch steht Bedrohungsakteuren eine wesentlich größere Angriffsfläche zur Verfügung.

Die IT-Infrastruktur muss als Rückgrat der Entwicklung nicht nur immer mehr Leistung bieten. Wer von den datengetriebenen Geschäftsmodellen der Zukunft profitieren möchte, braucht verlässlichen Schutz seiner Daten sowie souveräne Kontrolle darüber, wer welche Daten zu welchem Zweck nutzen darf.

Klassische IT-Sicherheitsmodelle greifen nicht mehr, wenn Anwendungen in die Cloud verlagert werden und Mitarbeiter von überall aus arbeiten. Im Zuge von Transformationsprojekten sollte deshalb auch die Modernisierung der Security auf jeder Agenda stehen.

Veranstaltungen

- Sales Agent (m/w/d) für die Vodafone Filiale in Schweinfurt, in Teilzeit, befristet

Vodafone GmbH, Schweinfurt - IT-Systemmanager Schwerpunkt Meldewesen - Specialist Application Management (m/w/d)

Deutsche Pfandbriefbank AG, Garching bei München - Senior System Administrator Linux (m/w/d)

firstcolo GmbH, Frankfurt am Main - Technischer Einkäufer (m/w/d) für Nachunternehmerleistungen im Hochbau

GOLDBECK Südwest GmbH, Frankfurt am Main

Meistgelesene Artikel