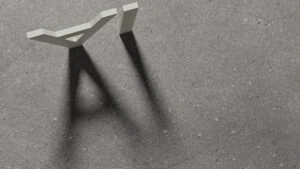

Wildwuchs eindämmen

Ein Interview zur Rolle zentralisierter KI-Gateways in Unternehmen mit Daniel Weise, Geschäftsführer von MAKONIS. Technologisch setzt der IT-Sicherheitsexperte dabei bevorzugt auf eine Europäische Infrastruktur, auf Open-Source-Lösungen und auf hohe Souveränität über alle Komponenten hinweg.

Die Rolle der IT neu denken

Shadow AI ist längst keine Randerscheinung mehr, sondern ein wachsendes Risiko für Unternehmen, das CIOs und IT-Führungskräfte dringend adressieren müssen. Orla Daly, CIO bei Skillsoft, erläutert die Hintergründe und teilt konkrete Handlungsempfehlungen.

Schutzlücke in Behörden

Künstliche Intelligenz kann Arbeitsprozesse vereinfachen, birgt aber auch erhebliche Sicherheitsrisiken. Im deutschen öffentlichen Sektor ist der Einsatz sogenannter Schatten-KI weit verbreitet: Viele Beschäftigte nutzen KI-Tools, die nicht offiziell geprüft oder freigegeben wurden.

Licht und Schatten bei der Generativen KI

- | Anzeige

Die rasche Implementierung generativer KI in zahlreichen Firmen geht mit neuen Cyberrisiken einher, denen sich die Sicherheitsverantwortlichen dringend widmen müssen.

Private Tools statt Firmen-Software

Eine aktuelle Umfrage des Beratungsunternehmens Cox Business zeigt ein deutliches Bild: Rund 60 Prozent nutzen im Arbeitsalltag lieber private Apps und Softwarelösungen als die offiziell bereitgestellten Programme ihres Arbeitgebers.

Unternehmen im Spannungsfeld zwischen Innovation und Sicherheit

Die Nutzung generativer KI-Anwendungen (genAI) erlebt in Unternehmen weltweit einen deutlichen Aufschwung – und mit ihr wächst auch das Risiko durch sogenannte Schatten-KI.

Wie Unternehmen die Kontrolle zurückgewinnen

Als Marc, IT-Leiter eines international tätigen Unternehmens, in einem internen Ticketsystem auf die Nachricht „Ich kann mich nicht mehr in mein Projektmanagement-Tool einloggen“ stieß, hielt er das zunächst für einen Routinefall.

Grok auf Azure

Mit dem KI-Chatbot Grok des von Elon Musk gegründeten Start-ups xAI hat Microsoft seine Cloud-Plattform Azure für ein weiteres Sprachmodell geöffnet.

Neue Sicherheitsrisiken

Die Zahl digitaler Identitäten in deutschen Unternehmen wächst rasant – und mit ihr die potenziellen Schwachstellen in der IT-Sicherheitsarchitektur. Vor allem maschinelle Identitäten, also automatisierte Zugänge und Prozesse ohne direkte menschliche Steuerung, nehmen deutlich zu.

Schloz Wöllenstein Services GmbH & Co. KG

Chemnitz

Meistgelesene Artikel

25. März 2026

14. März 2026