Quantentechnologie verspricht, Bereiche der Informationsverarbeitung und -übermittlung grundlegend zu verändern. Doch welche Chancen und Risiken existieren durch Quantencomputing und Quantenkommunikation, kurzum durch Quanten-IKT?

Die Corona-Pandemie hat zahlreiche Veränderungen in der Arbeitswelt mit sich gebracht. Unternehmen haben ihre Arbeitsmodelle umgestellt und den Ablauf von Arbeitsprozessen verändert.

Entrust, Anbieter im Bereich vertrauenswürdige Identitäten, Zahlungen und Datenschutz, gibt die Integration seiner nShield® Hardware-Sicherheitsmodule (HSMs) mit Microsoft Double Key Encryption bekannt.

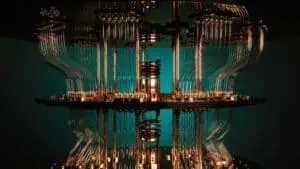

Quantencomputer – Noch sind Sie nicht da, aber es gibt jede Menge Ankündigungen. Ganz so trivial ist die Entwicklung also doch nicht. Wie dem auch sei. Schon jetzt stellen sich die gleichen Fragen wie bei anderen IT-Themen auch. Wie sieht es mit der IT-Sicherheit aus? Wer betreibt meine

Events

Jobs

Meistgelesene Artikel