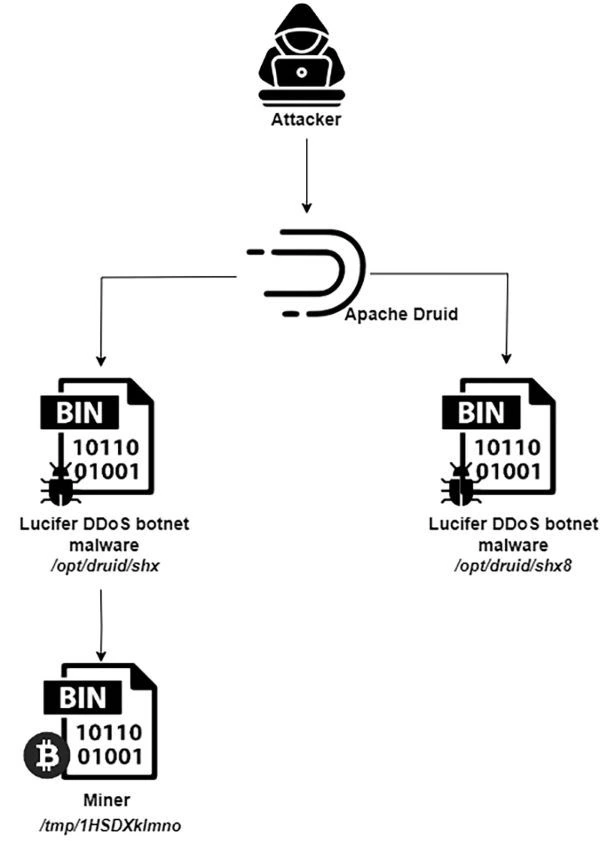

Aqua Securitys Team Nautilus hat eine neue Kryptomining-Kampagne namens Lucifer entdeckt, die auf Apache abzielt und darin insbesondere auf die bei vielen Nutzern beliebten Software-Libraries Hadoop und Druid. Die Angreifer nutzen hierfür bestehende Fehlkonfigurationen und Schwachstellen aus.

Die aktive Kampagne verwendet eine neue Variante eines bekannten DDoS-Botnetzes, das sich auf anfällige Linux-Systeme konzentriert. Die Malware ist unter dem Namen „Lucifer“ bekannt und nutzt befallene Apache-Server nach der Kompromittierung, um damit die Kryptowährung Monero zu schürfen. Die Cyberkriminellen hinter Lucifer konzentrieren sich dabei auf die bei Entwicklern sehr beliebten Apache-Libraries Hadoop und Druid und nutzen für die Kompromittierung bestehende Sicherheitslücken oder Fehlkonfigurationen.

(Bildquelle: Aqua Security)

Kontinuierlicher Anstieg der Angriffe

Team Nautilus konnte erste Angriffe mit Lucifer in seinen Honeypots finden, die bereits im Juli 2023 stattfanden. Das Team vermutet, dass es sich hierbei um von den Angreifern durchgeführte Tests handelt, um Techniken zur Umgehung der Verteidigung zu evaluieren und die Erkennung der Malware zu umgehen. Im Laufe des letzten Jahres beobachteten die Sicherheitsexperten einen stetigen Anstieg der Angriffe. Allein im letzten Monat konnten über 3.000 verschiedene Angriffe festgestellt werden.

Wie genau Lucifer funktioniert, welche Schwachstellen die Malware ausnutzt, und wie sich Nutzer von Apache Hadoop und Druid gegen Angriffe mit Lucifer schützen können, hat Aquas Team Nautilus in einem detaillierten Blog zusammengefasst.

www.aquasec.com