Zscaler hat den Zscaler ThreatLabz 2023 Enterprise IoT and OT Threat Report veröffentlicht. Der diesjährige Bericht gibt einen detaillierten Einblick in die Malware-Aktivitäten innerhalb von sechs Monaten und analysiert rund 300.000 blockierte Angriffsversuche auf IoT-Geräte, die von der Zscaler Zero Trust Exchange-Plattform blockiert wurden.

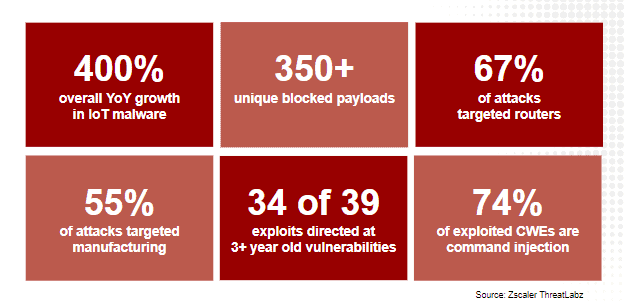

Die hohe Anzahl von Angriffen auf IoT-Geräte hat zu einem Anstieg um 400 Prozent im Vergleich zum Vorjahr geführt. Die wachsende Häufigkeit von Malware-Angriffen auf IoT-Umgebungen stellt ein erhebliches Sicherheitsproblem für Operational Technology (OT) dar, da die Mobilität von Malware über verschiedene Netzwerke hinweg kritische Infrastrukturen gefährden kann.

ThreatLabz konzentrierte sich auf die Aktivitäten und Eigenschaften von IoT-Geräten mittels Geräte-Fingerprinting und analysierte die Bedrohungslandschaft von IoT-Malware. Mit der wachsenden Abhängigkeit von vernetzten Geräten, Organisationen und Einzelpersonen steigt das Risiko durch Malware-Infektionen und herkömmliche Schwachstellen. Die Implementierung einer Zero Trust-Architektur verschafft Unternehmen Einblick in den Datenverkehr von IoT-Geräten und damit lässt sich das Risiko von IoT-Sicherheitsbedrohungen minimieren.

„Die mangelhafte Umsetzung von Sicherheitsstandards durch Hersteller von IoT-Geräten in Verbindung mit der Verbreitung von IoT-Shadow-Geräten auf Unternehmensebene birgt eine erhebliche Bedrohung für global agierende Organisationen. Oft geraten nicht verwaltete und ungepatchte Geräte ins Visier von Bedrohungsakteuren, um einen Einstieg in die IT-Umgebung zu finden“, erklärt Deepen Desai, Global CISO und Leiter der Sicherheitsforschung bei Zscaler. „Um diese Herausforderungen zu bewältigen, sollten Organisationen zur Absicherung von IoT- und OT-Geräten die Prinzipien von Zero Trust anwenden – niemals vertrauen, immer überprüfen und von einem Verstoß ausgehen. Unternehmen können das Risiko von lateralen Bewegungen minimieren, indem sie kontinuierliche Erkennungs- und Überwachungsverfahren nutzen, um diese Geräte zu segmentieren.“

Stetige Zunahme der Angriffe

Durch die zunehmende Verbreitung von IoT und privaten, vernetzten Geräten konnte der Report einen Anstieg von über 400 Prozent bei IoT-Malware-Angriffen gegenüber dem Vorjahr feststellen. Das Wachstum der Cyber-Bedrohungen zeigt, dass Cyberkriminelle bei der Durchführung von IoT-Malware-Angriffen auf sich verändernde Bedingungen reagieren.

Die Studie zeigt, dass Cyberkriminelle gezielt ältere Schwachstellen ausnutzen. Von den 39 beliebtesten IoT-Exploits richten sich 34 speziell gegen Sicherheitslücken, die bereits seit mindestens drei Jahren bekannt sind. Die zwei Malware-Familien Mirai und Gafgyt machen nach wie vor 66 Prozent der Angriffs-Payloads aus, die aus infizierten IoT-Geräten Botnets formen, die wiederum gezielt für Distributed Denial-of-Service-Angriffe (DDoS) auf lukrative Unternehmen eingesetzt werden. Botnet-gesteuerte DDoS-Angriffe sind in verschiedenen Branchen weltweit für Verluste in Milliardenhöhe verantwortlich. Außerdem stellen DDoS-Angriffe ein Risiko für OT dar, da sie potenziell kritische industrielle Prozesse stören und sogar Menschenleben gefährden können.

Die verarbeitende Industrie als Top-Ziel

52 Prozent des Datenverkehrs von IoT-Geräten entfallen auf die Fertigungs- und Einzelhandelsbranche. 3D-Drucker, Geolokalisierungs-Tracker, industrielle Steuergeräte, Multimediasysteme für Kraftfahrzeuge, Datenerfassungsterminals und Zahlungsterminals sind die Hauptsignallieferanten des Datenverkehrs in digitalen Netzwerken. Der Umfang des Datenverkehrs hat jedoch auch die Gelegenheiten für Cyberkriminelle geschaffen, die den Fertigungssektor durchschnittlich mit 6.000 IoT-Malware-Angriffen pro Woche attackieren.

Zusätzlich können diese IoT-Malware-Angriffe kritische OT-Prozesse stören, die eine wichtige Rolle in vielen industriellen Fertigungsbetrieben wie der Automobil-, der Schwer- sowie der Kunststoff- und Gummiindustrie spielen. Dies stellt Sicherheitsteams in Fertigungsunternehmen vor langfristige Herausforderungen und zeigt auch, dass die industrielle IoT einen erheblichen Vorsprung im Einsatz von IoT-Geräten hat. Der Anstieg der Angriffe von fast dreimal mehr als in anderen Branchen ist bedeutsam, da Fertigungsunternehmen weiterhin IoT-Tools zur Automatisierung und Digitalisierung bestehender Infrastrukturen einsetzen.

Das Bildungswesen ist 2023 vermehrt in den Fokus der Cyberkriminellen geraten, da ungesicherte und Shadow-IoT-Geräte in Netzwerken Angreifern leichtere Zugangsmöglichkeiten bieten. Insbesondere die Fülle an persönlichen Daten, die in den Netzwerken gespeichert sind, macht Bildungseinrichtungen zu attraktiven Zielen, die Schüler und die Administration verwundbar machen. Der Studie zufolge haben IoT-Malware-Angriffe im Bildungssektor um fast 1000 Prozent zugenommen.

Schutz vor IoT/OT-Angriffen

Die Zscaler Zero Trust Exchange-Plattform bietet einen umfassenden Ansatz für Zero Trust-basierte Sicherheit. Die Plattform überprüft Identität und Kontext, wendet Zugriffssteuerungen an und setzt Richtlinien durch, bevor sie eine sichere Verbindung zwischen einem Gerät und einer Anwendung von überall und in jedem Netzwerk vermittelt. Zum Schutz von Unternehmensnetzwerken kommt Zscaler Internet Access zum Einsatz, ein Cloud-basierter Service, dessen Identitäts-gesteuerter Zugriff risikobasierte, umfassende Sicherheit für den Austausch von Telemetriedaten zwischen IoT-Geräten und Unternehmensnetzwerken kontrolliert.

Auch die Sicherheit von Unternehmensnetzwerken wird mithilfe der Zero Trust Exchange-Plattform und dem Privileged Remote Access Service sichergestellt. Dieser Service ermöglicht Remote-Mitarbeitenden und Drittanbietern einen Client-losen Remote-Desktop-Zugang zu sensiblen RDP-, SSH- und VNC-Produktionssystemen, ohne dass diese einen Client auf nicht verwalteten Geräten installieren oder sich bei Jump Hosts und VPNs anmelden müssen. Dies bedeutet, dass Remote-Mitarbeitende oder Drittanbieter auf OT-Geräte zu Wartungszwecken zugreifen können, ohne die Sicherheit des Netzwerks oder der damit verbundenen Infrastruktur zu gefährden.

www.zscaler.com