Studie zur Web-Sicherheit 2012

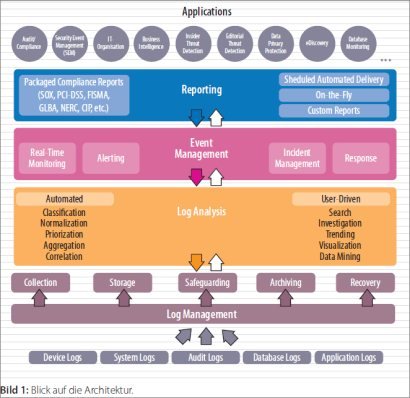

LogRhythm 6.0 ist eine Software der zweiten Generation für Log-Management und Security Information & Event Management (SIEM). Die Weiterentwicklung der Software verfügt über signifikante Neuerungen.

Unterschätzen Konsumenten die Gefahren durch Internetkriminalität?

Teile des deutschen Telekommunika-tionsgesetzes sind verfassungs-widrig!

.jpg)

.jpg)

In einer von Dell und Intel Research in Auftrag gegebenen Studie wurden IT-Verantwortliche in kleineren Unternehmen nach dem Einsatz von Server- und Storage-Lösungen befragt.

Knapp ein Fünftel der deutschen Unternehmen und Behörden beurteilt die Kontrolle und Überwachung der IT-Sicherheit im eigenen Haus als unzureichend.

Schnelle Antwort – schnell in Schwierigkeiten?

Umstieg von Unternehmen in die Cloud birgt große Potenziale für Service Provider und Systemintegratoren.

Umstieg von Unternehmen in die Cloud birgt große Potenziale für Service Provider und Systemintegratoren.