Segregation of Duty (SOD) Regeln stellen ein wichtiges Werkzeug dar, um Sicherheitsprinzipien und Compliance-Anforderungen wie das 4-Augen-Prinzip oder das Prinzip der minimalen Berechtigungsvergabe im Identity and Access Management (IAM) umzusetzen.

Eine SOD-Regel definiert konkret, dass zur Funktionstrennung bestimmte Berechtigungen nicht gleichzeitig vergeben sein dürfen, sodass schadhafte Aktionen nicht von Einzelnen ausgeführt werden können. Das häufig zitierte Beispiel, dass Angestellte nicht gleichzeitig Dienstleister im Zahlungssystem anlegen und dort auch deren Zahlungen autorisieren dürfen, veranschaulicht plakativ, dass durch die kontrollierte Vergabe von Berechtigungen betrügerischen Handlungen ein Riegel vorgeschoben werden kann.

Gleichwohl stellen die Einführung und langfristige Verwaltung von SOD-Regeln Unternehmen immer wieder vor Herausforderungen. Im Folgenden wird dargestellt, welche typischen Fehler hierbei auftreten, und wie man mithilfe von Tool-Unterstützung SOD-Management langfristig etablieren kann.

Pitfall 1: Fokus auf systemspezifische Definitionen

Um SOD-Regeln unternehmensweit zu etablieren, ist zunächst ein Verständnis wichtig, in welchen Bereichen SOD-Konflikte auftreten können. Viele Unternehmen beginnen mit der Einführung von SOD-Regeln auf Basis von Audit-Findings von Wirtschaftsprüfern, meist direkt in unternehmenskritischen Systemen, wie beispielsweise dem ERP System. Eine solche Herangehensweise unterschlägt aber, dass auch systemübergreifende Berechtigungen Funktionstrennungskonflikte verursachen. Daher ist ein geschäftsprozessorientierter Ansatz zur Einführung elementar.

Pitfall 2: Vernachlässigung von Ebenen des Berechtigungsmodells

Ebenso ist häufig unklar, auf welchen Ebenen des Berechtigungsmodells Konflikte auftreten können. Viele Unternehmen erzielen durch die Bündelung von IT-Berechtigungen in Rollen oder durch hierarchische Verschachtelungen eine Vereinfachung der Berechtigungsvergabe. Die Notwendigkeit zur Beachtung von SOD-Regeln wird meist in derartigen Modellierungsprojekten unterschlagen, und erfordert dann aufwändigere Änderungen am bereits etablierten Rollen- und Berechtigungsmodell. Um dieser Problematik zu entgegnen, empfiehlt es sich, alle beteiligten Ebenen des Berechtigungsmanagements bereits bei Einführung des Modells einer SOD-Betrachtung zu unterziehen.

SOD-Management ist eine umfassende, sowohl technische als auch insbesondere organisatorische Aufgabe. Beides in Einklang zu bringen kann nur mir einem strukturierten Ansatz gelingen.

Dr. Michael Kunz

Pitfall 3: Versäumnis der Definition von SOD-Lebenszyklus-Prozesse

Weiterhin fokussieren sich viele Unternehmen auf die Einführung des Regelwerks und schenken dem Prozess der Konfliktidentifikation, -behandlung und der Adaption der Regeln im organisatorischen Wandel wenig Beachtung. Der Lebenszyklus des Regelwerks ist jedoch wichtig, um eine Nachhaltigkeit des SOD-Modells zu erreichen. Prüfprozesse der Regeln sowie Beantragungs-, Freigabe- und Löschprozesse von Änderungen an der SOD-Matrix sind notwendig, um auf Änderungen im betrieblichen Ablauf reagieren zu können. Die organisatorische Verankerung von Verantwortlichkeiten für Regeln, der Konfliktbehandlung und die Einbettung in verwandte Prozesse (Beantragung neuer Geschäftsrollen) hilft, das SOD-Regelwerk nachvollziehbar dokumentiert und aktuell zu halten.

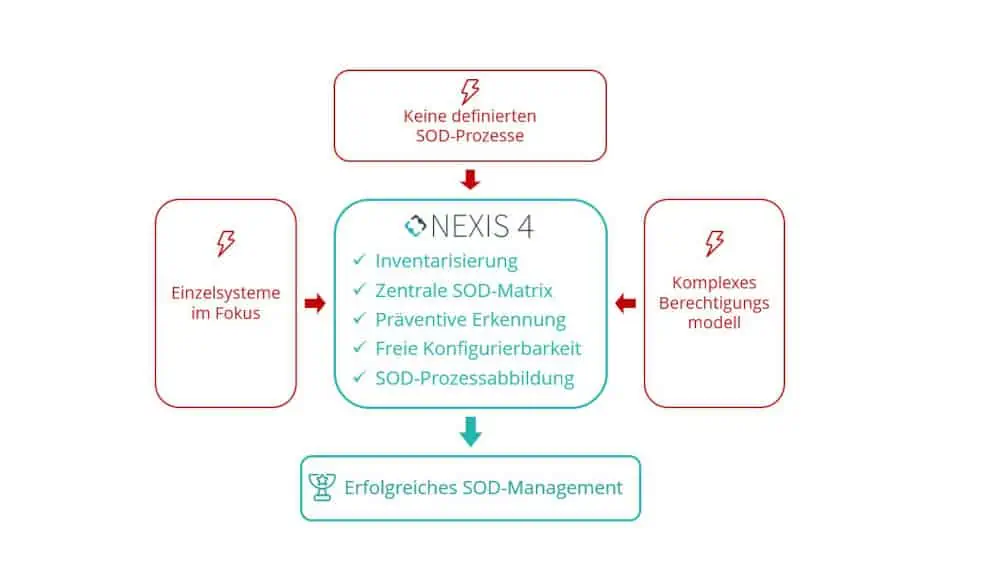

Dass für erfolgreiche SOD-Kontrollen ein System notwendig ist, das das Regelwerk zentralisiert und die Konfliktidentifikation sowie deren Behandlung übernimmt, ist schnell klar. Die obigen Pitfalls zeigen aber, dass die reine Regeldefinition und Konfliktidentifikation zu kurz gedacht sind, um SOD-Management ganzheitlich zu betreiben.

Die SOD-Engine der Identity and Access Governance (IAG) Plattform NEXIS 4 ist auf Basis von Projekt- und Kundenerfahrungen entwickelt worden. So bietet sie Best-Practice-Funktionalitäten, um den typischen Herausforderungen von SOD-Projekten zu begegnen:

1. Inventarisierung des Berechtigungsmodells

Mithilfe der Analyse- und Modellierungsfunktionalitäten von NEXIS 4 kann der Berechtigungskatalog schnell und schrittweise um SOD-Klassen für die Regelprüfung erweitert werden. Die Massenbearbeitung erlaubt es, große Berechtigungsmengen schnell um SOD-Klassen zu erweitern.

2. Zentralisierte und anwendungs-übergreifende SOD-Matrix

Durch den Regel-Editor können in NEXIS 4 beliebige Kombinationen aus SOD-Klassen, oder aus den beteiligten Berechtigungen und Rollen, in einem vollwertigen SOD-Regelmodell abgebildet werden. Die Regeln sind in einem zentralen Repository gesichert und können per API oder Export mit anderen Systemen, wie zum Beispiel Dokumentationsplattformen, synchronisiert werden. NEXIS 4 kann somit die SOD-Regeln für alle IAG-relevanten Anwendungssysteme auf Einhaltung kontrollieren.

3. Detektive und präventive SOD-Kontrollen zur Konfliktidentifikation

NEXIS 4 führt eine Prüfung des SOD-Regelwerks zeit- oder ereignisbasiert aus. Neben diesen detektiven Kontrollen, können aber auch in den Beantragungs- und Veränderungsprozessen der Berechtigungsdaten präventive Checks verankert werden. Durch die Integration mit der Workflow-Engine können SOD-Prüfungen in Workflows punktuell inkludiert werden. Werden solche Prozesse von anderen Systemen übernommen, kann trotzdem die NEXIS 4 SOD-Engine verwendet werden. Mithilfe von REST-API-Calls kann sie Verstöße jederzeit identifizieren.

4. Individualisierbare und endnutzerfreundliche Bearbeitung von Konflikten

Die User Experience der beteiligten Verantwortlichen zur Konfliktbearbeitung ist ein wesentlicher Erfolgsfaktor für SOD-Projekte. Da die Mitigation von Konflikten wesentlich mit den verursachenden Berechtigungsstrukturen zusammenhängt, ist die Bearbeitung nicht immer trivial. Umso mehr muss die Oberfläche für den jeweiligen Empfängerkreis individuell konfigurierbar sein. So müssen typischerweise Ausnahmegenehmigungen beantragt werden, optionale Unterschriftsdokumente hochgeladen oder der Entzug von Berechtigungen initiiert werden. Durch die Konfigurierbarkeit von NEXIS 4 ist eine Anpassung an diese Bedürfnisse schnell realisierbar.

5. Lebenszyklus-Prozesse und Dokumentation

Zur strategischen und nachhaltigen Verwaltung der SOD-Regeln, bietet NEXIS 4 ein einzigartiges System Prozesse darzustellen, die bei der Erstellung, Veränderung oder Löschung von SOD-Regeln zum Einsatz kommt. Damit kann sichergestellt werden, dass Sicherheitslücken, die durch schadhafte Veränderung des Regelwerks selbst entstehen könnten, geschlossen werden und die historische Entwicklung des Regelwerks, der Konflikte und der SOD-Prozesse jederzeit transparent und nachvollziehbar einsehbar sind.

SOD-Management wird von Unternehmen aufgrund einer Vielzahl von Regulatorien und Compliance-Anforderungen wie SOX, MaRisk oder auch dem internen Risiko- und Sicherheitsmanagement betrieben. Die umfassende und langfristige Einführung von SOD-Kontrollen birgt aber viele Herausforderungen. Mit IAG-Lösungen, wie NEXIS 4, die Best-Practices direkt berücksichtigen, können Unternehmen durch Tool-Unterstützung schneller und gezielter auf diese Anforderungen reagieren.