Andreas Klopsch, Sicherheitsforscher in den SophosLabs und seine Kolleginnen und Kollegen haben sich intensiv mit den aktuellen Aktivitäten des reaktivierten Emotet Botnets befasst.

Sophos hat außerdem ein Tool auf GitHub veröffentlicht, das Verteidigern dabei hilft, Stapel von CFF-Schichten in einem Emotet-Angriff zu “unflatten” und zu entschleiern.

Zum Hintergrund

Emotet war einer der professionellsten und langlebigsten Cyberkriminalitätsdienste und Malware-Infektionen in der Bedrohungslandschaft. Das Botnet war bereits kurz nach seinem Debüt im Jahr 2014 berüchtigt und wurde im Januar 2021 durch eine multinationale Strafverfolgungsmaßnahme gestoppt, die seine Aktivitäten für fast ein Jahr unterband. Im November 2021 tauchte das Botnet schließlich wieder auf und erschien erneut auf dem Radar von Sophos.

Wieder auf dem Radar

„Nach einer durch die Strafverfolgungsbehörden erwirkten Pause von fast einem Jahr ist das berüchtigte Emotet-Botnet wieder auf dem Vormarsch, wie die Sandboxen und Überwachungssysteme der SophosLabs zeigen,“ sagt Andreas Klopsch, Sicherheitsforscher der SophosLabs.

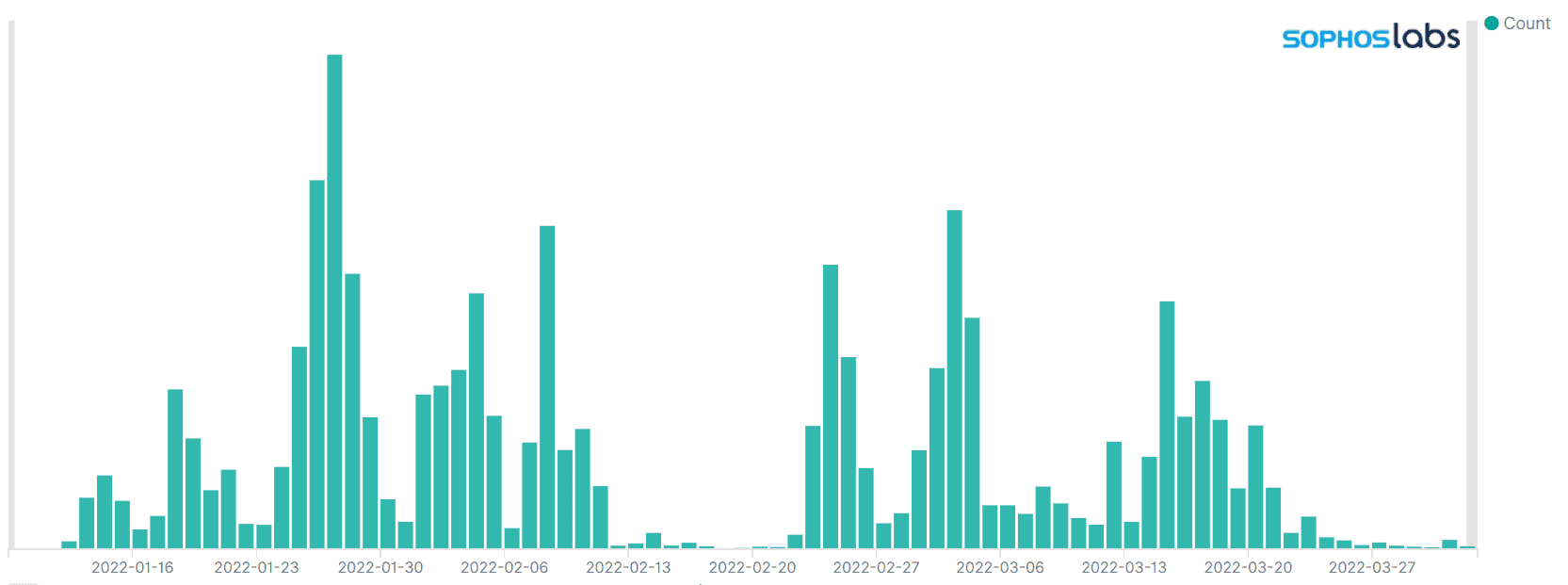

„Das Balkendiagramm oben zeigt das Aufkommen von Emotet, das im ersten Quartal 2022 in den Sandbox-Systemen von Sophos entdeckt wurden. Wie aus dem Diagramm hervorgeht, erhalten wir täglich mehrere Emotet-Einsendungen; wir gehen davon aus, dass es sich bei den wiederkehrenden größeren Ausschlägen um groß angelegte Kampagnen handelt. Emotet wird hauptsächlich über E-Mail-Spam verbreitet, und mehr bösartige E-Mails führen natürlich zu mehr Sandbox-Einsendungen“, so der Forscher weiter.

Ebenso ist dem Forschungsteam aufgefallen, dass Emotet oft CFF als Beschleuniger einsetzt, um die Verteidigung zu verlangsamen; eine Technik, die seit 2020 angewendet wird.

Verschleierung als Taktik

„CFF ist eine bekannte Verschleierungstechnik, die dazu dient, die Absicht von Malware zu verdecken, und es den Verteidigern erschwert, die Angriffe zu verstehen und sich dagegen zu schützen. Der Prozess zur Beseitigung dieser Verschleierungstechnik wird als ‘Unflattening’ bezeichnet. Unserem Forscherteam in den SophosLabs ist es gelungen, den Großteil der verschleierten Funktionen aufzudecken und mehrere zusätzliche Verschleierungsschichten zu durchbrechen. Dies ermöglicht es uns, tiefer in die internen Abläufe von Emotet einzudringen. Dies ermöglicht Unternehmen eine bessere Erkennung und eine schnellere Reaktionszeit bei einem Emotet-Angriff.“, so Andreas Klopsch.

Weitere Informationen:

In einem ausführlichen Artikel fassen sie ihre Studienergebnisse zusammen: Attacking Emotet’s Control Flow Flattening. Hierin wird beschrieben, wie Emotet aktuell CFF einsetzt, eine Codierungstechnik, die von der Malware des Botnets verwendet wird, um sich zu tarnen und vor Sicherheitsmaßnahmen zu verstecken.

www.sophos.com