Check Point hat eine neue Phishing-Kampagne aufgedeckt, die Google Apps Script ausnutzt, ein Tool, das zur Automatisierung von Aufgaben in Google-Anwendungen verwendet wird. Die Kampagne zielt darauf ab, Opfer über Google Apps Script-URLs in Phishing-Mails dazu zu verleiten, sensible Daten preiszugeben.

Phishing-Mails dieser Art sind auch in Deutschland im Umlauf, weshalb Check Point zur Vorsicht mahnt.

Funktionsweise der Phishing-Kampagne

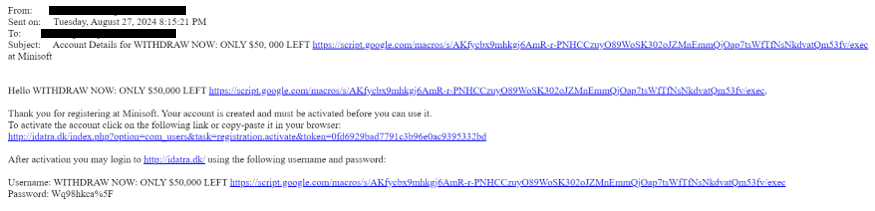

Google Apps Script-Makros sind ein ideales Ziel für Cyberkriminelle, weil sie Arbeitsabläufe automatisieren und sich in verschiedene Google-Dienste integrieren können. Entsprechend weit gestreut sind die Angriffe: Die Kampagne umfasst etwa 360 E-Mails in mehreren Sprachen, darunter Deutsch, Englisch, Russisch, Chinesisch, Arabisch, Italienisch und Französisch. Die E-Mails geben fälschlicherweise vor, eine Benutzerregistrierung per Klick auf einen Link abzuschließen, die der Empfänger jedoch nie initiiert hat.

In der Betreffzeile enthalten die Phishing-E-Mails einen Link, der zu einer Google Apps Script-Seite führt. Die URL führt zu einem angeblich „sicheren und vertrauenswürdigen“ Zahlungsdienst. Da Google-Dienste und dementsprechend die zugehörigen URLs von Browsern und E-Mail-Diensten jedoch als legitim eingestuft werden, können Nutzer schnell geneigt sein, vertrauliche Informationen preiszugeben.

Abbildung: Phishing-Mail, die Google Apps Script ausnutzt und einen Registrierungsprozess fingiert (Quelle: Harmony Email/Check Point Software Technologies Ltd.)

Sollten Mitarbeiter diesem E-Mail-Betrug zum Opfer fallen, besteht für Unternehmen unter anderem die Gefahr, dass sensible Daten preisgegeben werden, Geldbeträge in betrügerischer Absicht transferiert werden und der Betrieb gestört wird.

Wie man Phishing-Mails entlarvt und sich schützt

Um diese Art von Bedrohungen zu erkennen, sollten Nutzer auf E-Mails mit Betreffzeilen achten, die „Kontodaten“ für Registrierungen liefern, die sie nie initiiert haben. Auch URLs, die „script[.]google[.]com“ enthalten und den Benutzer dann auf Seiten leiten, die zur Eingabe sensibler Daten auffordern, sind ein Warnsignal.

Unternehmen sollten folgende Maßnahmen treffen, um sich zu schützen:

- Erweiterte E-Mail-Filterung verwenden. Dabei handelt es sich um hochentwickelte Cybersicherheitstools, die Algorithmen und maschinelles Lernen einsetzen, um Phishing-E-Mails zu erkennen und herauszufiltern.

- Echtzeit-URL-Scan: So lassen sich Links erkennen und blockieren, die Benutzer auf bösartige Seiten leiten.

- KI-gestützte natürliche Sprachverarbeitung (NLP): Diese Technologie ist in der Lage, den Kontext und die Absicht von E-Mail-Inhalten zu analysieren.

- Tools mit integrierter KI-gestützter Bedrohungsintelligenz: Dies ermöglicht es Unternehmen, die leistungsfähigsten Abwehrmaßnahmen anzuwenden, die zu einem bestimmten Zeitpunkt verfügbar sind.

- Implementierung von Phishing-Schulungen: Mitarbeiter in der Erkennung verdächtiger E-Mails trainieren und erläutern, wie und an wen die Belegschaft bösartige Mails melden kann.

Check Point-Kunden sind vor der beschriebenen Angriffsmethodik geschützt.

(pd/Check Point)