Passwortbezogene Cyberattacken durch Malware-Infektionen stehen ganz oben auf der Liste der beliebtesten Angriffe. Fast 31 Prozent aller Sicherheitsverletzungen, die das Verizon DBIR-Team seit 2013 analysiert hat, stehen im Zusammenhang mit gestohlenen Zugangsdaten.

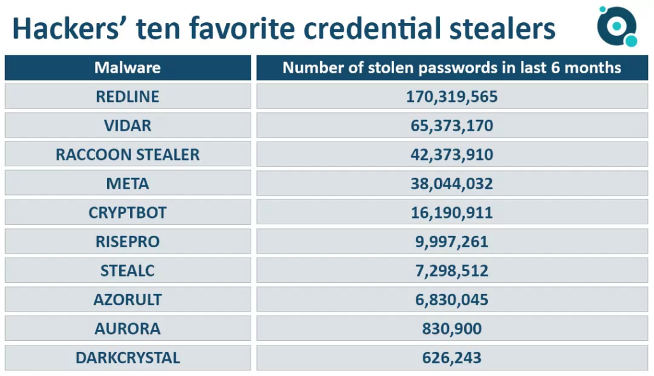

Anlass für das Research-Team von Specops Software, einem Unternehmen der Outpost24-Gruppe und führender Anbieter von Authentifizierungslösungen, aktuelle Malware-Versionen, mit denen Hacker Passwörter stehlen, um sie entweder für weitere Angriffe zu nutzen oder im Dark Web zu verkaufen, unter die Lupe zu nehmen. Das Ergebnis: eine einzige Malware ist für 47 Prozent, also für fast die Hälfte aller analysierten gestohlenen Passwörter verantwortlich.

RedLine-Malware derzeit besonders beliebt

Um die häufigsten Malware-Typen ermitteln zu können, hat das Forschungsteam KrakenLabs der Outpost24-Gruppe 359 Millionen Passwörter, die in den letzten sechs Monaten gestohlen wurden, analysiert. ,,Die Daten zeigen, dass die Malware RedLine mit 170 Millionen gestohlenen Passwörtern die Beliebteste unter Hackern ist. Verbreitet wird dies durch Phishing und Youtube-Links ‘‘ erläutert Darren James, Senior Product Manager bei Specops Software und unterstreicht die Gefahren durch die Wiederverwendung von Passwörtern: ,,Wenn Endbenutzer an mehreren Stellen gleiche Passwörter einsetzen, führt dies schnell dazu, dass auch aus dem beruflichen Umfeld Active Directory Passwörter kompromittiert werden – Egal wie gut die internen Sicherheitsmaßnahmen sind. Umso wichtiger ist es, das Active Directory kontinuierlich danach zu durchsuchen“.

Die Studie in Kürze:

Zur Durchführung der Studie hat KrakenLabs, Zugangsdaten aus der Malware extrahiert, mit der sie gestohlen wurden. Durch den Einsatz von traditionellem Sinkholing, also das Abfangen von DNS-Anfragen, die eine Verbindung zu unerwünschten Domänen herstellen, oder auch der Verwendung einer eigenen patentierten Technologie, konnte das Threat Intelligence-Team gestohlene Zugangsdaten abfangen, während diese an den Command-and-Control-Server übermittelt und auf verschiedenen Clouds verteilt wurden. Die intensive Zusammenarbeit mit dem Outpost24-Team hilft Specops Software, die Methoden hinsichtlich der Verbreitung und des Verkaufs von Zugangsdaten besser nachzuvollziehen und in manchen Fällen sogar Zugang zu den Rohdaten zu erhalten.

Weitere Informationen:

Die gesamte Studie kann hier nachgelesen werden.

(vp/Specops Software)