Die meisten Datenschutzgesetze enthalten keine Einzelheiten darüber, wie ein Cybersicherheitsprogramm zu verwalten ist.

Dies würde sie zu spezifisch machen, und die Anforderungen an die Cybersicherheit sind in allgemeinen Bestimmungen wie „Gewährleistung angemessener Sicherheitsmaßnahmen“, „Gewährleistung der kontinuierlichen Vertraulichkeit, Integrität, Verfügbarkeit und Belastbarkeit“ oder ähnlichen Aussagen impliziert. An dieser Stelle kommen Sicherheits-Frameworks und Best Practices ins Spiel, die Guidelines dafür bieten, wie dieses „angemessene“ Schutzniveau erreicht werden kann.

Die ISO/IEC 27000-Reihe ist eine Reihe internationaler Standards, die entwickelt wurden, um Organisationen bei der Verwaltung und dem Schutz ihrer Informationsressourcen im Rahmen eines Informationssicherheits-Managementsystems (ISMS) zu unterstützen. Die ISO 27000 Normen sind risikobasiert. Dies funktioniert wie folgt: Organisationen passen ihr Sicherheitsprogramm an ihre individuelle Risikobereitschaft an, und die Auswahl der Kontrollen beschränkt sich nicht auf das Abhaken einer vordefinierten Liste, sondern auf das Management ihrer spezifischen organisatorischen Risiken. Beispielsweise kann eine Organisation, die keinen wesentlichen physischen Bedrohungen ausgesetzt ist, Kontrollen im Zusammenhang mit der physischen Sicherheit zugunsten stärkerer Netzwerksicherheitsmaßnahmen zurückstellen.

Man kann sich jedoch wahrscheinlich darauf einigen, dass der Faktor Mensch in den meisten Organisationen ein erhebliches Risiko darstellt, das eine Priorisierung rechtfertigt. Nicht, weil Menschen das schwächste Glied sind, sondern weil sie im Fadenkreuz stehen und das Ziel einer Vielzahl von Social-Engineering-Angriffen sind. In 68 Prozent aller Sicherheitsverletzungen, die im Verizon Data Breach Investigation Report 2024 gemeldet werden, spielt der Faktor Mensch eine Rolle. Aus diesem Grund ist die Schaffung einer Sicherheitskultur und eines Programms zur Sensibilisierung für Sicherheitsfragen ein integraler Bestandteil fast aller bewährten Verfahren und Sicherheitsstandards.

Sicherheits-Frameworks im Vergleich

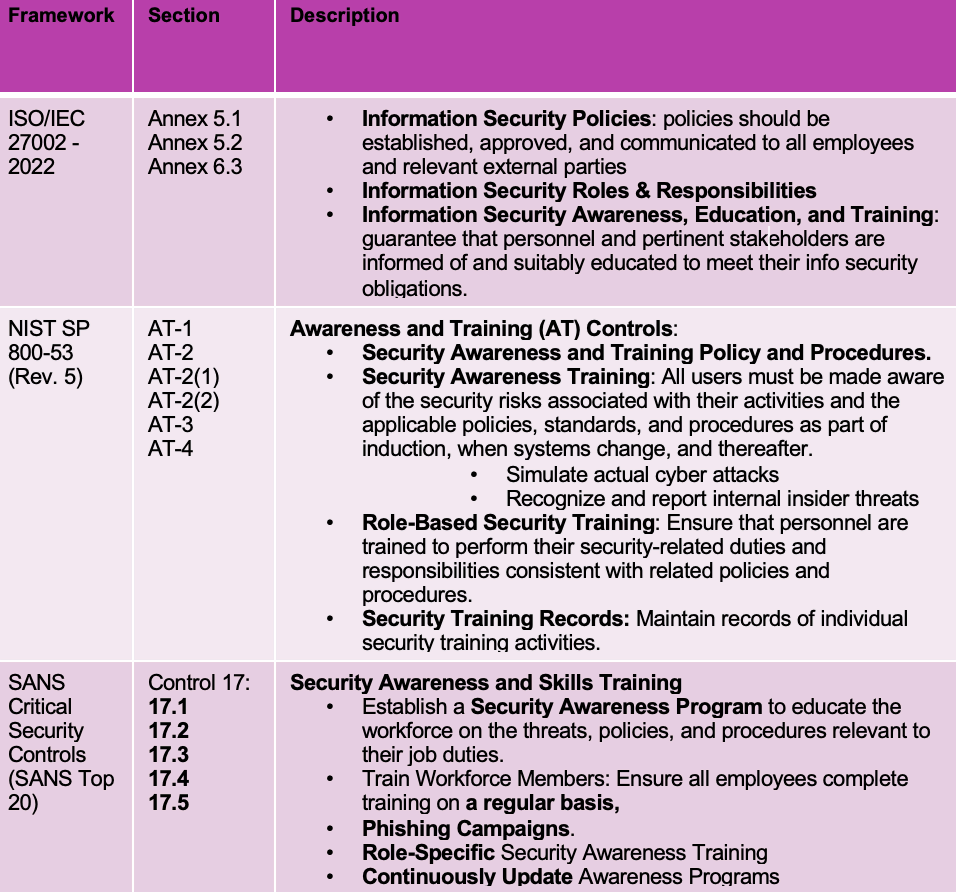

Um herauszufinden, was die neuesten Versionen der gängigen Sicherheitsrahmenwerke und Best Practices zum Umgang mit menschlichen Risiken sagen, kann man einen kurzen Blick auf die Top 20 von ISO, NIST und SANS werfen. Hier ist, was sie über di e Reduzierung menschlicher Risiken zu sagen haben:

Im Folgenden finden Sie eine kurze und einfache Zusammenfassung, die Organisationen als Leitfaden verwenden können:

- Mit einer Richtlinie beginnen: Es versteht sich von selbst, dass wir Sicherheitsrichtlinien festlegen und diese effektiv an alle Mitarbeiter und relevanten externen Parteien kommunizieren müssen. Wenn Sie sich mit den Nutzungsrichtlinien für Benutzer (AUPs) befassen, sollten Sie auch spezifische Informationen über die verantwortungsvolle Nutzung von sozialen Medien und neuen Technologien wie generative KI-Chatbots aufnehmen.

- Rollenbasierte Schulungen: Schulungen sollten auf die spezifischen Rollen und Verantwortlichkeiten der verschiedenen Mitarbeiter innerhalb der Organisation zugeschnitten sein. Dies ist sinnvoll, denn je relevanter die Schulungsinhalte für die Zielgruppe sind, desto größer ist die Aufmerksamkeit. Beispielsweise werden in einem Call Center nicht nur andere Inhalte oder Sicherheitsanweisungen benötigt als in der Finanzabteilung, sondern es werden möglicherweise auch andere Kanäle und Inhaltsarten geschätzt. Die Bereitstellung von Inhalten, die für die Nutzer persönlich relevant sind, wie z. B. Online-Sicherheit für Eltern, erhöht die Wahrscheinlichkeit, dass sich die Nutzer engagieren.

- Regelmäßige Schulungen und Aktualisierungen: Regelmäßige Schulungen halten die Mitarbeiter über die neuesten Bedrohungen, Richtlinien und Verfahren auf dem Laufenden. Durch den Einsatz von Simulationen und praktischen Übungen kann das Gelernte gefestigt werden.

- Phishing-Simulationskampagnen: Phishing-Simulationen sollten strategisch eingesetzt werden, um Lernmomente nach dem Prinzip „Übung macht den Meister“ zu schaffen. Durch die Möglichkeit, in einer sicheren und kontrollierten Umgebung aus Fehlern zu lernen, können solche Simulationen die Selbstwirksamkeit deutlich erhöhen. Dieser Ansatz hilft nicht nur, die Auswirkungen von Phishing-Angriffen zu verstehen, sondern fördert auch eine umsichtige und überlegte Reaktion auf potenzielle Bedrohungen. In einer Analyse von mehr als 32 Millionen Nutzern haben wir festgestellt, dass häufige Phishing-Tests einen größeren Einfluss auf die Sicherheitskultur haben als häufige Schulungen, dass aber die Erhöhung der Häufigkeit von Schulungen und Phishing-Tests die besten Ergebnisse liefert.

- Umfassende Protokollierung: Umfassende Aufzeichnungen über alle Aktivitäten im Bereich Sicherheitsschulungen sind notwendig, um die Einhaltung der Vorschriften nachzuweisen und Fortschritte zu verfolgen.

- Kontinuierliche Verbesserung: Eine regelmäßige Überprüfung und Aktualisierung Ihres Awareness-Schulungsprogramms ist notwendig, um auf neue Bedrohungen reagieren und das Feedback aus den Schulungen berücksichtigen zu können. Wir empfehlen, jedes Jahr oder zu Beginn größerer Kampagnen eine Umfrage zur Sicherheitskultur oder eine Bewertung des Sicherheitsbewusstseins durchzuführen, um Lücken oder Bereiche zu ermitteln, denen Priorität eingeräumt werden muss.

Wenn die oben genannten Schritte in den Programmen zur Förderung der Security Awareness und der Sicherheitskultur von den Organisationen befolgt werden, sollten sie bei der nächsten Konformitätsprüfung gut abschneiden.