KI: Alltäglich. Virtualisierung und Digitalisierung von Arbeitsplätzen: Standard. Cloud-Technologien: Nicht mehr wegzudenken. Vor kurzem schien all dies noch Science-Fiction zu sein, heute ist es selbstverständlich.

Im Schlepptau dieser rasanten Entwicklung haben sich die Anforderungen an IT-Teams extrem verändert. Vor allem die Bereitstellung von Webanwendungen geht immer schneller und die Release-Zyklen werden immer kürzer – wo bleibt da Zeit für Cybersecurity?

Herkömmliche Methoden kommen an ihre Grenzen

Die rasanten Fortschritte der IT basieren auch auf agilen Methoden. Basierend auf der Erkenntnis, dass in vielen Projekten Abweichungen vom Plan eher die Regel als die Ausnahme sind, helfen diese, die zunehmende Geschwindigkeit, mit der Projekte abgewickelt werden müssen, zu erzielen. In welchem Gegensatz stehen dazu die Anforderungen, die der IT-Betrieb mit sich bringt! Dieser muss, um zu funktionieren, an bestimmten Arbeitsschritten, beispielsweise zur Erfüllung definierter Sicherheitsrichtlinien, festhalten.

| Der Konflikt am Beispiel Penetration-Tests Erfolgreiche Hackerangriffe auf Webanwendungen stellen immer noch ein erhebliches Risiko für Ihre und die Daten Ihrer Kunden dar. Aus diesem Grund sollten Unternehmen die Angriffsfläche so gut wie möglich kennen und dementsprechend reduzieren. Manuelle Penetration-Tests sind z.B. ein wirksames Mittel, um Schwachstellen zielsicher und zuverlässig in Anwendungen aufzuzeigen – im Optimalfall, bevor sie zu einer Bedrohung werden. Sie helfen dabei, mögliche Angriffspunkte besser zu verstehen, Fehler rechtzeitig aufzudecken und Gegenmaßnahmen einzuleiten. Doch es gibt ein Problem: Die Bereitstellung herkömmlicher Penetration-Tests nimmt von der Planung bis zu den finalen Ergebnissen oftmals Wochen in Anspruch und die Erkenntnisse sind, durch schnelle Entwicklungszyklen, nur zeitlich begrenzt gültig. Wenn diese ressourcen-intensiven Tests nicht kontinuierlich durchgeführt werden können, sind Anwendungen daher länger als nötig ungeschützt. Dazu kommt, dass es im Durchschnitt nur sieben Tage dauert, bis ein Angreifer eine neue Schwachstelle als Angriffsvektor nutzt! Diese Flut an Schwachstellen kann unmöglich mit bestehenden Prozessen und Methoden gestemmt werden. Die geforderte Agilität kann so schlimmstenfalls dafür sorgen, dass die Cybersecurity im Unternehmen immer eine Aufholjagd betreibt oder gar auf der Strecke bleibt. |

Pentesting-as-a-Service (PTaaS) von Outpost24 – das Beste aus beiden Welten

Nichtsdestotrotz dürfen die Anforderungen, die der IT-Betrieb mit sich bringt, nicht auf der Strecke bleiben. Unternehmen stellen daher sich die Frage, wie sie es schaffen können, die Anforderungen beider Welten zusammenzubringen.Eine Möglichkeit ist es, statt auf herkömmliche Penetration-Tests auf Pentesting-as-a-Service (PTaaS), wie es beispielsweise Outpost24 anbietet, zurückzugreifen. Dieses verbindet die Vorteile von zertifizierten Sicherheitsexperten mit denen von automatischen Vulnerability Scans, denn neben gründlichen, manuellen Überprüfungen der Webapplikation oder des Webshops über einen festgelegten Zeitraum hinweg, erhalten Unternehmen nicht nur einen kontinuierlichen Einblick in die gefundenen Schwachstellen, sondern auch ein konstantes Retesting über einen automatischen Scanvorgang, wenn sich etwas an der Anwendung ändert. Ein Peer Review des automatischen Vulnerability Scans durch einen zertifizierten Pentester stellt sicher, dass es so gut wie keine falsche Positivmeldungen gibt.

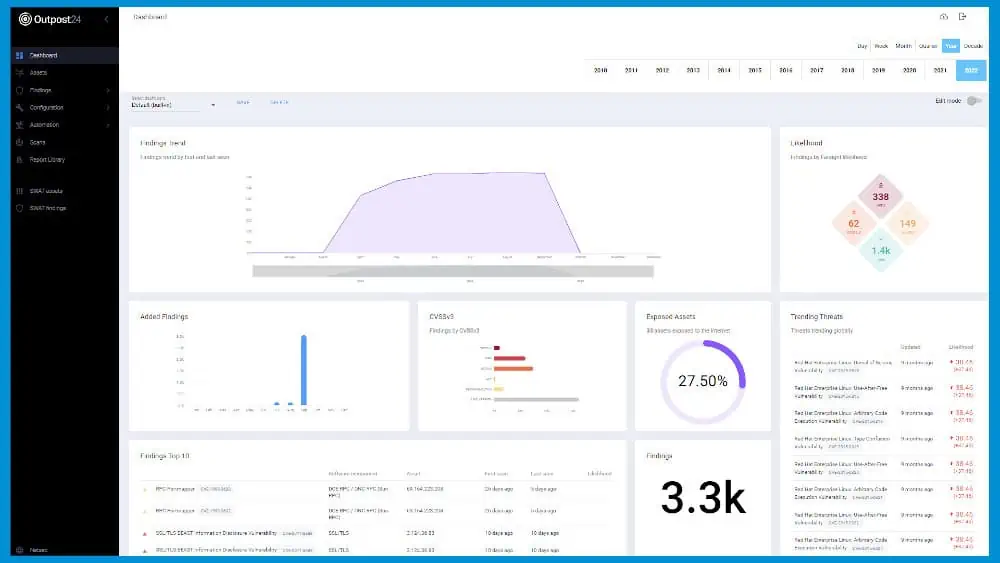

Schon während der Erstüberprüfung der Anwendungen stellt Ihnen ein Portal alle notwendigen Informationen zur Verfügung, um Schwachstellen zu analysieren, sobald diese gefunden wurden und den Erfolg von Korrekturmaßnahmen zu verifizieren. Auch bietet PTaaS im Gegensatz zu klassischen Penetration-Tests die Möglichkeit, während des Tests mit den Pentestern in Dialog zu treten, um Unklarheiten oder Rückfragen abzustimmen oder Findings zu verifizieren. So werden die agilen IT-Security- und Entwicklungsteams bei der effektiven Fehlerbehebung unterstützt.

Übersichtliche Dashboards, in dem die gefundenen Sicherheitsrisiken in Echtzeit angezeigt werden, erlaubt eine schnelle Remediation. Bildquelle: Outpost24

Die enge Zusammenarbeit des IT-Security Teams mit den Pentestern und die zusätzliche Unterstützung durch Outpost24 gewährleistet eine schnelle und effiziente Behebung von geschäftskritischen Schwachstellen. Zudem bietet PTaaS mehr Flexibilität bei den Zielen und die Kontingente können – je nach Geschäftsfokus und Entwicklungsgeschwindigkeit – flexibel verteilt werden. Diese Flexibilität und die geringeren Scoping-Anforderungen sind besonders nützlich, wenn sich mal ein Projekt unerwartet verzögert.

Schnelligkeit und Sicherheit – beides ist möglich

Die Entwicklung wird sich nicht umkehren, die IT-Welt ist schnelllebig. Vielleicht wird sich dies sogar noch steigern. Gleiches gilt für Cyber-Bedrohungen. Um einen möglichst hohen Schutz gegen kriminelle Attacken zu gewährleistet, ist es daher nötig, bewährte, aber aufwandsintensive Methoden, wie klassische Penetration-Tests, durch die neue Iteration als PTaaS, flexibler und agiler zu gestalten.

Weitere Informationen finden Sie hier.