Zero Networks hat eine aktuelle Studie vorgestellt, die den Umgang von IT- und Sicherheitsexperten mit dem Zero-Trust-Modell beleuchtet – insbesondere mit Blick auf die Mikrosegmentierung. Die Ergebnisse zeigen eine ernüchternde Diskrepanz: Während die Theorie als essenziell angesehen wird, hapert es massiv an der Umsetzung.

Das Fundament: Was Mikrosegmentierung mit Zero Trust zu tun hat

Mikrosegmentierung ist mehr als ein technisches Detail – sie ist ein zentraler Baustein des Zero-Trust-Frameworks. Anders als herkömmliche Netzwerkzonen erlaubt sie eine feingranulare Zugriffskontrolle auf Systemebene. Das Ziel: Minimierung der Angriffsfläche durch strikte Autorisierungsprüfungen bei jedem Zugriff.

Zero Trust verfolgt das Prinzip „niemals vertrauen, immer verifizieren“. Zugriff gibt es nur nach Authentifizierung – und auch dann nur in minimalem Umfang. Diese Philosophie lässt sich nicht nur auf Netzwerke, sondern auch auf Anwendungen und Daten übertragen.

Die Kluft zwischen Ideal und Realität

Die Ergebnisse der Studie sprechen eine klare Sprache:

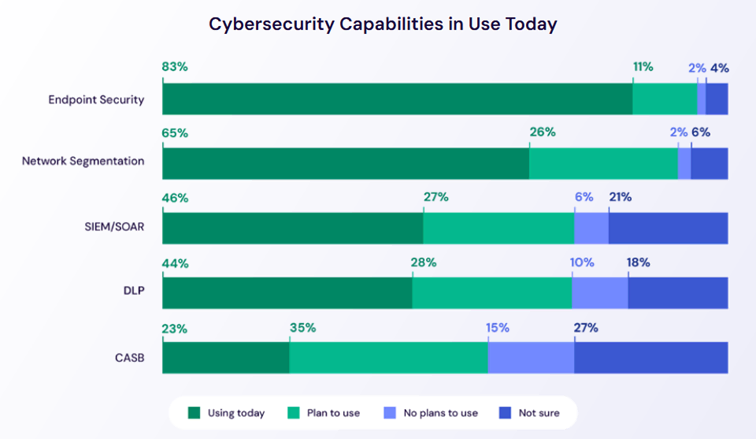

- 90 % der Befragten sehen Zero Trust als entscheidend für die eigene Sicherheitsstrategie.

- 75 % stufen Mikrosegmentierung als „sehr“ oder „äußerst wichtig“ ein.

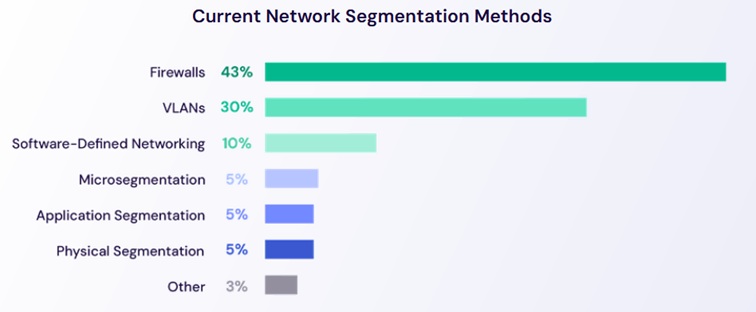

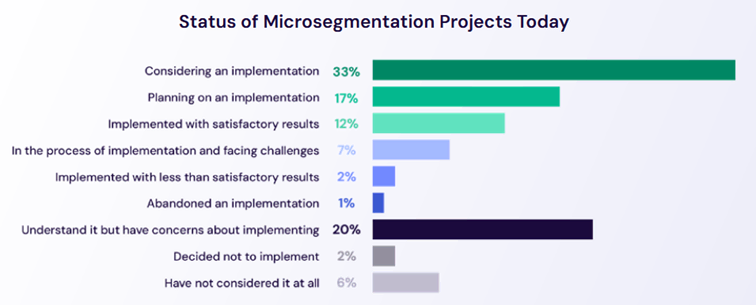

- Doch nur 5 % setzen sie tatsächlich ein.

Gründe dafür gibt es viele: Angst vor Komplexität, mangelnde Integration in bestehende Systeme und die Befürchtung, kritische IT-Komponenten zu beschädigen. Zwar planen 40 % der Unternehmen eine Mikrosegmentierung – doch der Weg dorthin bleibt steinig.

Ein weiteres Problem: die schiere Größe der Netzwerke. Über 60 % der Befragten betreiben Netzwerke mit mehr als 5.000 Assets – bei einem Großteil sogar über 50.000. In flachen Netzwerkstrukturen ohne Segmentierung kann ein kompromittiertes Asset sich schnell und ungehindert ausbreiten.

Lösungsansätze aus der Praxis

Die Studie liefert nicht nur Problemdiagnosen, sondern auch Empfehlungen aus der Praxis:

- Gründliche Planung: Segmentierung ist ein Projekt mit strategischer Tragweite.

- Kultureller Wandel: Sicherheitsprozesse müssen in die Unternehmenskultur eingebettet werden.

- Risikobasierter Ansatz: Wer seine Schwachstellen kennt, kann gezielter absichern.

- Compliance nutzen: Segmentierung kann auch regulatorischen Druck abfedern.

- Standardisierung: Templates und Best Practices beschleunigen die Umsetzung.

- Klarer Business Case: Argumente für Investitionen sind bei steigenden Netzwerk- und IoT-Anforderungen essenziell.

Automatisierung als Gamechanger

Der Trend geht klar in Richtung automatisierter, agentenloser Mikrosegmentierungslösungen. Diese können IT- und OT-Ressourcen in Echtzeit erkennen, segmentieren und verwalten – unabhängig davon, ob sie lokal oder in der Cloud betrieben werden.

Dank intelligenter Netzwerkverhaltensanalysen, dynamischer Zugriffskontrollen und mehrschichtiger Authentifizierung schließen moderne Lösungen die Lücke zwischen Sicherheitsanspruch und tatsächlicher Umsetzung. Gerade angesichts der steigenden Bedrohung durch Ransomware – für 76 % der Befragten das Sicherheitsrisiko Nummer eins – ist dieser Wandel dringend nötig.

Fazit: Von der Theorie zur Realität – jetzt handeln

Die Studie von Zero Networks zeigt klar: Das Bewusstsein für Mikrosegmentierung als Schlüsseltechnologie ist da, aber die Umsetzung bleibt eine Herausforderung. Der Schlüssel liegt in der Kombination aus strategischer Planung, technologischem Fortschritt und automatisierter Umsetzung. Nur so lässt sich Zero Trust wirklich leben – statt es bloß zu predigen.

Zur Studie:

Die Studie mit dem Titel „The Role of Network Segmentation in Zero Trust Architectures” basiert auf einer Umfrage unter 262 Fachkräften für IT und Cybersicherheit. Sie repräsentieren eine Vielzahl von Branchen, wobei 21 Prozent der Befragten in der Fertigung, 21 Prozent in der Technologie und 14 Prozent im Gesundheitswesen tätig sind. Die Befragten arbeiten in einer Reihe von Abteilungen, von IT über Sicherheit, Betrieb, Netzwerk bis hin zu Risiko und Compliance. 64 Prozent von ihnen sind in Führungspositionen tätig.

(vp/Zero Networks)