Multiple Clouds ≠ Multi-Cloud

Multi-Cloud ist derzeit einer der heißesten Trends für Unternehmen. Die Verwendung mehrerer Clouds gleichzeitig, kann viele Vorteile bieten.

Multi-Cloud ist derzeit einer der heißesten Trends für Unternehmen. Die Verwendung mehrerer Clouds gleichzeitig, kann viele Vorteile bieten.

Das Rechenzentrum Nürnberg Süd der noris network AG ist die erste von vier Stationen bei der Presse-Informationstour „Orte des Internets – so funktioniert das Ökosystem Künstliche Intelligenz“ 2018. Die Tour ist Teil des Digital-Gipfels, der am 3. und 4. Dezember 2018 in Nürnberg vom Bundesministerium für Wirtschaft und Energie veranstaltet wird.

Blickt man zurück auf das Jahr 2018 so erinnert man sich aus der IT Sicht vor allem an spektakuläre Datenskandale oder schwerwiegende Systemausfälle. Komplexe Cyberangriffe, Spionage, Sabotage und Datendiebstahl gehören im industriellen Umfeld mittlerweile zu den größten Bedrohungen und verursachen Schäden in Milliardenhöhe.

Das Jahr 2019 wirft bereits seine ersten Schatten voraus: Viele Mittelständler in Deutschland, Österreich und der Schweiz haben sich den Ausbau ihrer ERP-Lösung vorgenommen. Welche Themen sollten ERP-Verantwortliche dabei für das neue Jahr auf dem Radar haben?

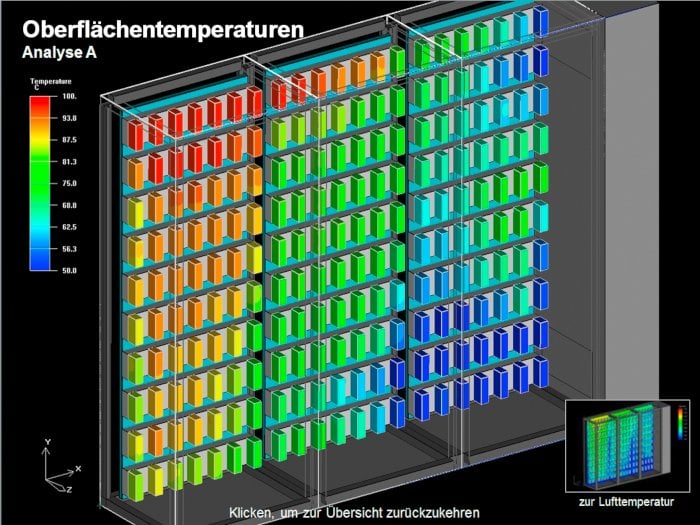

Technologien wie das Internet of Things (IoT), der kommende 5G-Mobilfunkstandard sowie die Blockchain und Big Data-Analysen führen zu steigenden Anforderungen an die eigene IT-Infrastruktur. Mehr IT-Leistung wird notwendig, wodurch die Energiekosten steigen. Daher wird die Auswahl der richtigen Kühltechnik immer wichtiger, um dadurch die Energieeffizienz zu verbessern.

Innovationen von FinTech-Start-ups setzen Banken und Finanzdienstleister mächtig unter Druck. Immer deutlicher wird, wie entscheidend moderne IT-Infrastrukturen für den wirtschaftlichen Erfolg in diesem Wirtschaftszweig sind. Cloud-Native Architekturen versprechen hohe Betriebsstabilität, Geschwindigkeit und Flexibilität. Doch der Weg dorthin ist steil.

Das Consultingunternehmen Vision IT agiert als strategischer E-Business-Partner für Unternehmen im B2B-Bereich. Im Mittelpunkt der Geschäftsaktivitäten steht PIM, das effiziente Management von Produktinformationen. Um insbesondere mittelständische Kunden dabei zu unterstützen Lösungen für Omnichannel-Marketing zu finden, setzt das Unternehmen auf Partner Akeneo.

Nintex gibt erste Ergebnisse aus einer großen IT-Anwenderstudie bekannt, die das Vorankommen sowie die nochbestehende Hürden bei der Digitalen Transformation untersuchte. An der Befragung beteiligten sich über 280 IT-Entscheider vom Mittelstand bis zur Großindustrie aus Deutschland, Österreich und der Schweiz.

Bei Juniper Networks ist man der Überzeugung, dass der Wechsel zur Cloud den Großteil der Unternehmens-IT-Infrastruktur in eine Multi-Cloud-Welt migrieren wird. Wenn man als Netzwerkunternehmen von Multi-Cloud spricht, redet man häufig darüber, wie Benutzer und Clouds sowie Anwendungen und Daten sicher vernetzt und somit automatisierte Abläufe und End-to-End-Transparenz ermöglicht werden.

Kurz vor Weihnachten ist es soweit – ab dem 3. Dezember 2018 gilt die neue Geoblocking-Verordnung. Online-Händler müssen sich auf zahlreiche Änderungen einstellen. Geoblocking – Was ist das?