Apps beliebter als mobiles Web

Je jünger und männlicher die Zielgruppe, desto größer die

Je jünger und männlicher die Zielgruppe, desto größer dieApp-Begeisterung, zeigt eine exklusive Umfrage von Internet World

Business und eResult.

Je jünger und männlicher die Zielgruppe, desto größer die

Je jünger und männlicher die Zielgruppe, desto größer dieControlware konzipierte und realisierte für die Kommunale Datenverarbeitung Region Stuttgart, Rechenzentrum Region Stuttgart GmbH (KDRS | RZRS) eine innovative Software-Verteilungslösung, die mithilfe virtualisierter Anwendungspakete effiziente Software-Rollouts garantiert.

Selbst hochrangige Manager schreiben heute ihre E-Mail-Korrespondenz selbst. Die Grundregeln der Kommunikation beachten sie nicht immer. Dies geht zu Lasten der Transparenz und darüber hinaus der Unternehmenskultur. Ändern wird sich in Unternehmen nur dann etwas, wenn strukturelle Verantwortungslosigkeit wieder der höchstpersönlichen Verantwortung für jegliche Kommunikation weicht.

Sind Mobiltelefone und andere schnurlose Geräte wirklich die neue Schwachstelle, wenn es um den Schutz von Informationen außerhalb der Unternehmensnetzwerke geht? Cyberkriminelle rüsten auf und nutzen neue Technologien für ihre Angriffe. Und wie halten Unternehmen Schritt? Durch den zunehmenden Gebrauch mobiler Anwendungen wie Facebook und Twitter können Mitarbeiter Unternehmensnetzwerken schaden, ohne es zu wissen. Welche Best Practices bei mobilen Anwendungen zu beachten sind und was Unternehmen und Security-Fachleute über unvorhersehbare Sicherheitsfragen im Zusammenhang mit schnurlosen Geräte wissen müssen, behandelt der nachfolgende Beitrag.

Ein neues, günstiges Preismodell für CA Clarity PPM bietet die Contec-X GmbH an. Dabei werden die Vorteile von Software as a Service (SaaS) und Lizenzkauf miteinander kombiniert.

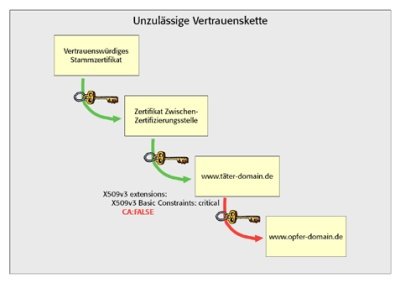

Sie denken, Internetverbindungen mit digitalen Zertifikaten sind sicher? Und Sie können daher unbekümmert darüber vertrauliche Daten übermitteln? Auch kriminelle Zeitgenossen wissen um diese gefühlte Sicherheit und haben inzwischen ein reichhaltiges Repertoire entwickelt, um mittels gefälschten und trickreichen Zertifikaten in den Besitz von wertvollen Daten kommen zu können. Willkommen in der Wirklichkeit!