Roboter erobern den Mittelstand

Wesentliche Bestandteile der digitalen Transformation sind automatisierte Softwareentwicklungs- und -bereitstellungsprozesse sowie der Zugang zu Cloud-basierten Tools und Repositories. Zugleich erhöhen sich damit auch die Sicherheitsrisiken für ein Unternehmen.

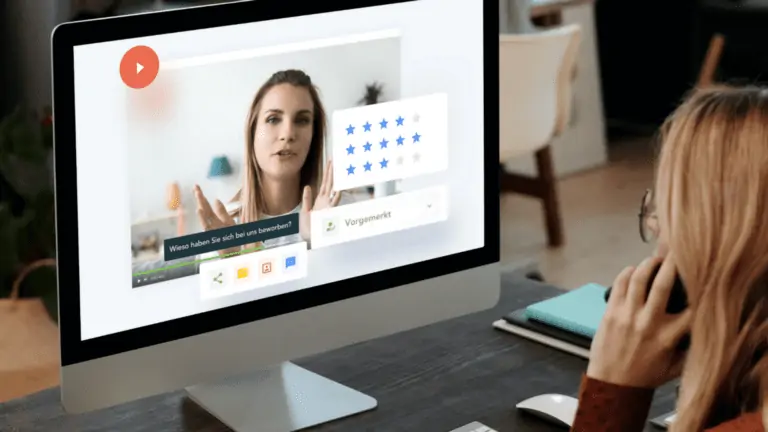

Spätestens seit Einzug des Breitbandanschlusses ist das Video-Streaming unter den Internetnutzern eine der meistgenutzten Funktionsweisen des Internets.

Internet-User geben immer mehr von sich und ihrem Leben Preis. Auch die vermeintlich harmlose Information über das Lieblingsrestaurant kann für Cyberkriminelle der erfolgbringende Aufhänger für personalisierte Phishing-Mails sein.

CO2-Emissionen zu reduzieren, um einen nachhaltigen Beitrag zum Klimaschutz zu leisten, stellt für die meisten Unternehmen eine der größten Herausforderungen der nächsten Jahre dar. Aber schon mit einfachen Mitteln lässt sich viel bewirken: