Die Balance macht es: DLP-Policy und Geschäftsprozesse im Einklang

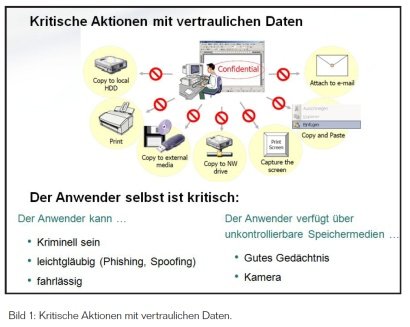

Schutzmechanismen gegen den ungewollten Abfluss vertraulicher Daten sind eine Pflichtaufgabe in Unternehmen. Für entsprechende Versäumnisse kann die Unternehmensleitung im schlimmsten Fall auch persönlich zur Rechenschaft gezogen werden.

Software-Rollout mittels Applikationsvirtualisierung

Controlware konzipierte und realisierte für die Kommunale Datenverarbeitung Region Stuttgart, Rechenzentrum Region Stuttgart GmbH (KDRS | RZRS) eine innovative Software-Verteilungslösung, die mithilfe virtualisierter Anwendungspakete effiziente Software-Rollouts garantiert.

Regeln für die effiziente E-Mail-Kommunikation

Selbst hochrangige Manager schreiben heute ihre E-Mail-Korrespondenz selbst. Die Grundregeln der Kommunikation beachten sie nicht immer. Dies geht zu Lasten der Transparenz und darüber hinaus der Unternehmenskultur. Ändern wird sich in Unternehmen nur dann etwas, wenn strukturelle Verantwortungslosigkeit wieder der höchstpersönlichen Verantwortung für jegliche Kommunikation weicht.

IBM: Breaking away with Business Analytics and Optimization

Die Besten setzen auf Datenanalytik. Erfolgreiche Unternehmen greifen 15 Mal häufiger auf genaue Unternehmensdatenanalysen bei ihren strategischen Entscheidungen zurück als ihre weniger erfolgreichen Konkurrenten.

Die Besten setzen auf Datenanalytik. Erfolgreiche Unternehmen greifen 15 Mal häufiger auf genaue Unternehmensdatenanalysen bei ihren strategischen Entscheidungen zurück als ihre weniger erfolgreichen Konkurrenten.

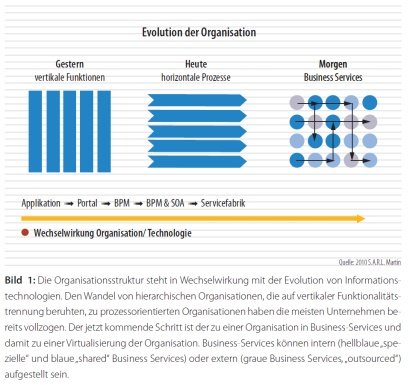

Service-orientiertes Business: Change von Business/IT-Alignment

Prozess- und Service-Orientierung stehen heute im Fokus des Managements. Die Gründe und Treiber sind eine ständig steigende Produktvielfalt, immer kürzere Produktentwicklungszyklen, immer mehr Vertriebskanäle, die Verlagerung einzelner Geschäftsprozesse an Standorte mit besseren Kostenstrukturen sowie die zügige Abwicklung von Mergern und Carve-Outs.

SAP-Upgrades clever vorbereiten: Neue Tools machen fit für das neue Release

Der Nutzen von E-Mail Response-Systemen: Wann lohnt der Einsatz?

Sechs Top-Trends bestim- men das Outsourcing 2010

Dieter Berz, Cognizant, über die Umorientierung von der puren Kostenoptimierung hin zum umfassenden Wertschöpfungsprojekt.

Dieter Berz, Cognizant, über die Umorientierung von der puren Kostenoptimierung hin zum umfassenden Wertschöpfungsprojekt.

Was tun, wenn Mobile Security zum Thema wird?

Sind Mobiltelefone und andere schnurlose Geräte wirklich die neue Schwachstelle, wenn es um den Schutz von Informationen außerhalb der Unternehmensnetzwerke geht? Cyberkriminelle rüsten auf und nutzen neue Technologien für ihre Angriffe. Und wie halten Unternehmen Schritt? Durch den zunehmenden Gebrauch mobiler Anwendungen wie Facebook und Twitter können Mitarbeiter Unternehmensnetzwerken schaden, ohne es zu wissen. Welche Best Practices bei mobilen Anwendungen zu beachten sind und was Unternehmen und Security-Fachleute über unvorhersehbare Sicherheitsfragen im Zusammenhang mit schnurlosen Geräte wissen müssen, behandelt der nachfolgende Beitrag.